Das Internet of Things, kurz IoT, beinhaltet so ziemlich alles, was eine IP hat: Webcams, Mietfahrräder, Wetterstationen, Router, Sensoren, Drucker, Überwachungsgerätschaft, Industriemaschinen und so weiter. Und so wie es für Webseiten die Google-Suche (und angebliche noch Konkurrenten ...) gibt, gibt es für das IoT Suchmaschinen wie Shodan und Thingful. Das ist toll für (Markt-)Forscher, Sicherheitsspezialisten und natürlich Hacker jeglicher Coleur - aber es ist auch ein tolles Spielzeug ;)

Wofür IoT-Suchmaschinen?

Über Thingful und Shodan könnt Ihr allerhand Geräte entdecken - na und? Nun, zum einen könnt Ihr selbst zum Beispiel schauen, ob Ihr selbst dort vertreten seid. Vielleicht habt Ihr mal irgendein "Online-Gerät" wie eine Webcam ins Netz gehängt? Oder Euer NAS? Oder einen Fitness-Tracker? Ein altes Telefon? Und falls ja, wäre es Euch recht, wenn sie über eine Suchmaschine zu finden wären? Sind Eure Passwörter gut? Oder laufen vielleicht noch die Standardpasswörter? Bei Webcams ist das nicht gerade selten ...

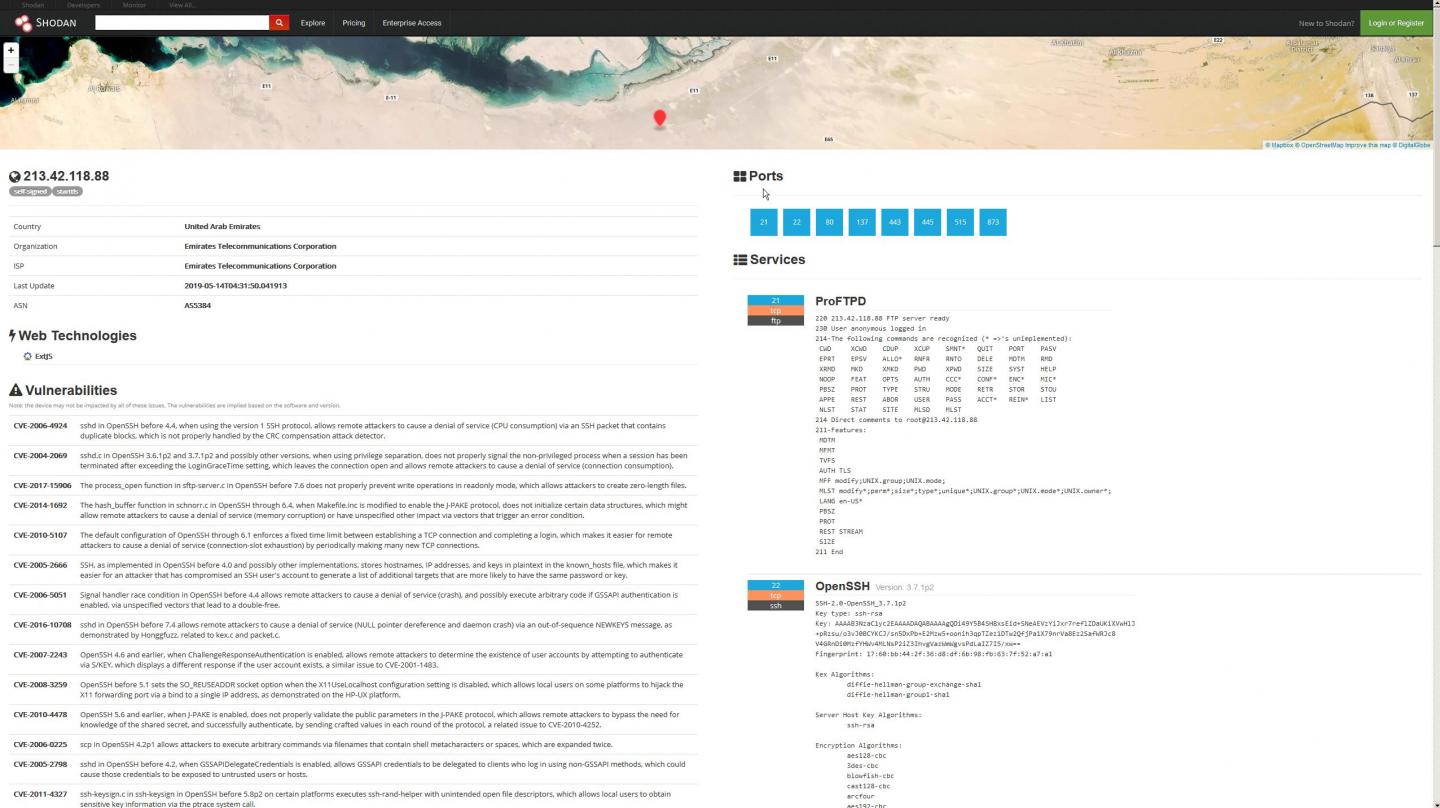

Zum anderen können sich Hacker und Sicherheitsspezialisten definitiv über Funde durchaus freuen - jedes gefundene Gerät ist ein potenzielles Ziel. Und Shodan liefert auch gleich die Ergebnisse eines Port-Scans, sagt also, welche Dienste auf dem gefundenen Gerät von außen erreichbar (angreifbar) sind. Und obendrein gibt's auch noch eine Liste der für die laufenden Versionen der Dienste bekannten Sicherheitslücken. Links zu verfügbaren Exploits für diese Schwachstellen? Na logo. Ach, und Shodan lässt sich auch nahtlos in Penetration-Testing-Werkzeuge wie metasploit integrieren. Geografische Suche? Suche in bestimmten Netwerkbereichen? Alles kein Problem.

Soll heißen: Mit der richtigen Taktik lassen sich über Shodan beispielsweise Router des Modells XY mit Softwareversion 123 im Großraum Berlin finden, die eine bestimmte Schwachstelle hat. Genauer gesagt findet man die Router-Software und sonstige Dienste auf den IP-Geräten.

Man kann natürlich auch noch andere nette Dinge mit so einer Suchmaschine anfangen, beispielsweise könnte der Hersteller einer IP-Kamera Informationen über die weltweite Verbreitung seines Produkts gewinnen. Forscher könnten Datenflüsse analysieren. Google findet Webseiten im WWW*** und Shodan & Co. finden **Dinge im Internet - da lässt sich mit etwas Fantasie doch noch mehr finden.

So weit die Theorie.

Und praktisch? Geht das?

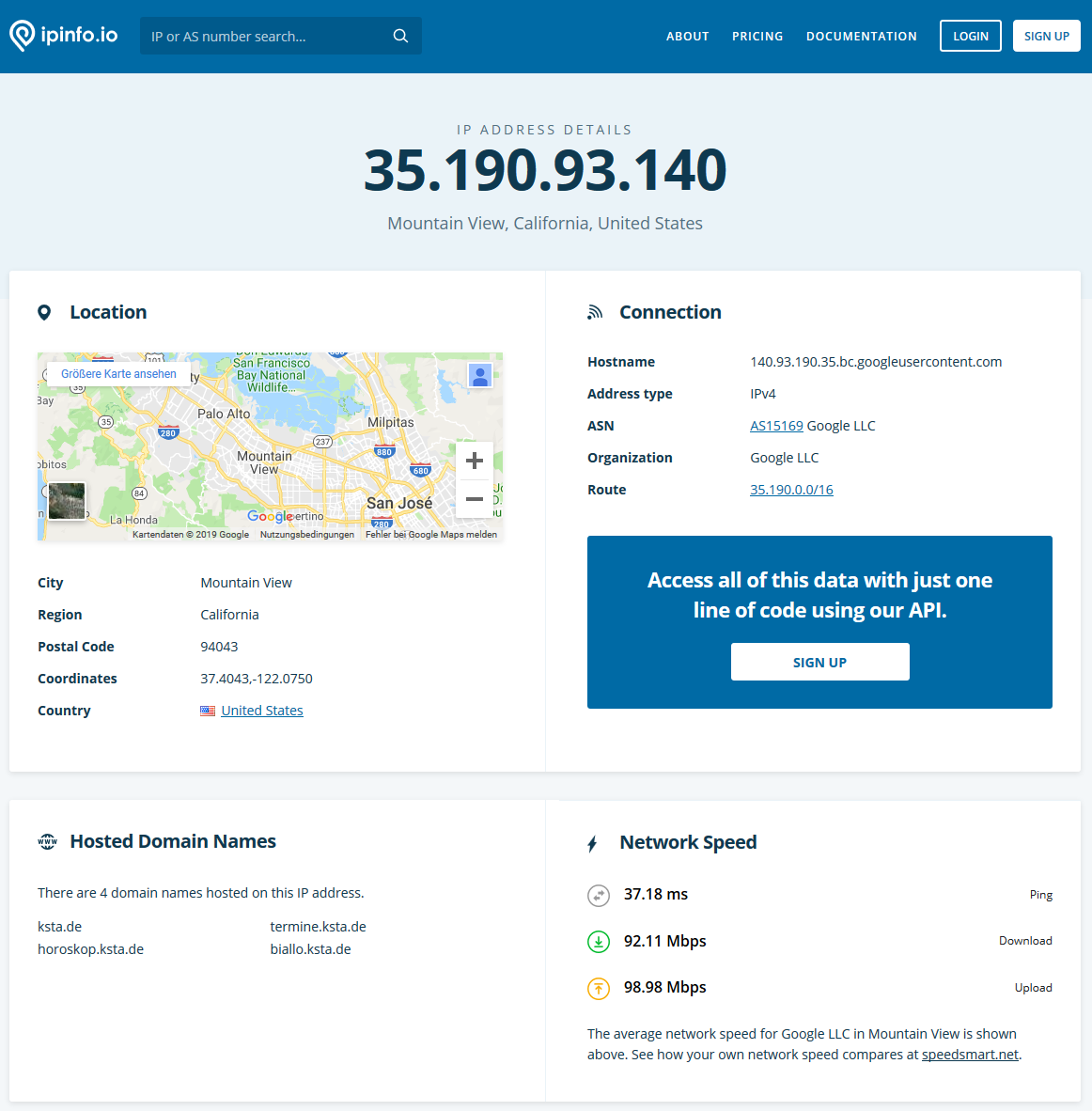

Joa. Browst man mal ein Stündchen in der Kartenansicht von Shodan oder auch Thingful durch die Großstädte dieser Welt, macht sich doch Ernüchterung breit. So wahnsinnig viel gibt es dann doch nicht zu entdecken. Jedenfalls nicht so, wie man meinen/befürchten könnte. Zu den eigenen Geräten: In der Regel bekommt Ihr vom Provider immer noch eine dynamische IP-Adresse zugewiesen und normale Heim-Netzgeräte bleiben meist auch LAN-intern hinter'm Router verborgen. Dass Ihr zufällig (immer noch gültige) Spuren hinterlassen habt, ist nicht so wahrscheinlich, dass gleich Panik angesagt ist. Wenn Ihr natürlich einen Minecraft-, Web-Server oder ähnliches betreibt ... Und viele NAS bohren sich auch selbständig durch den Router. Hm, vielleicht doch nicht ganz so unwahrscheinlich.

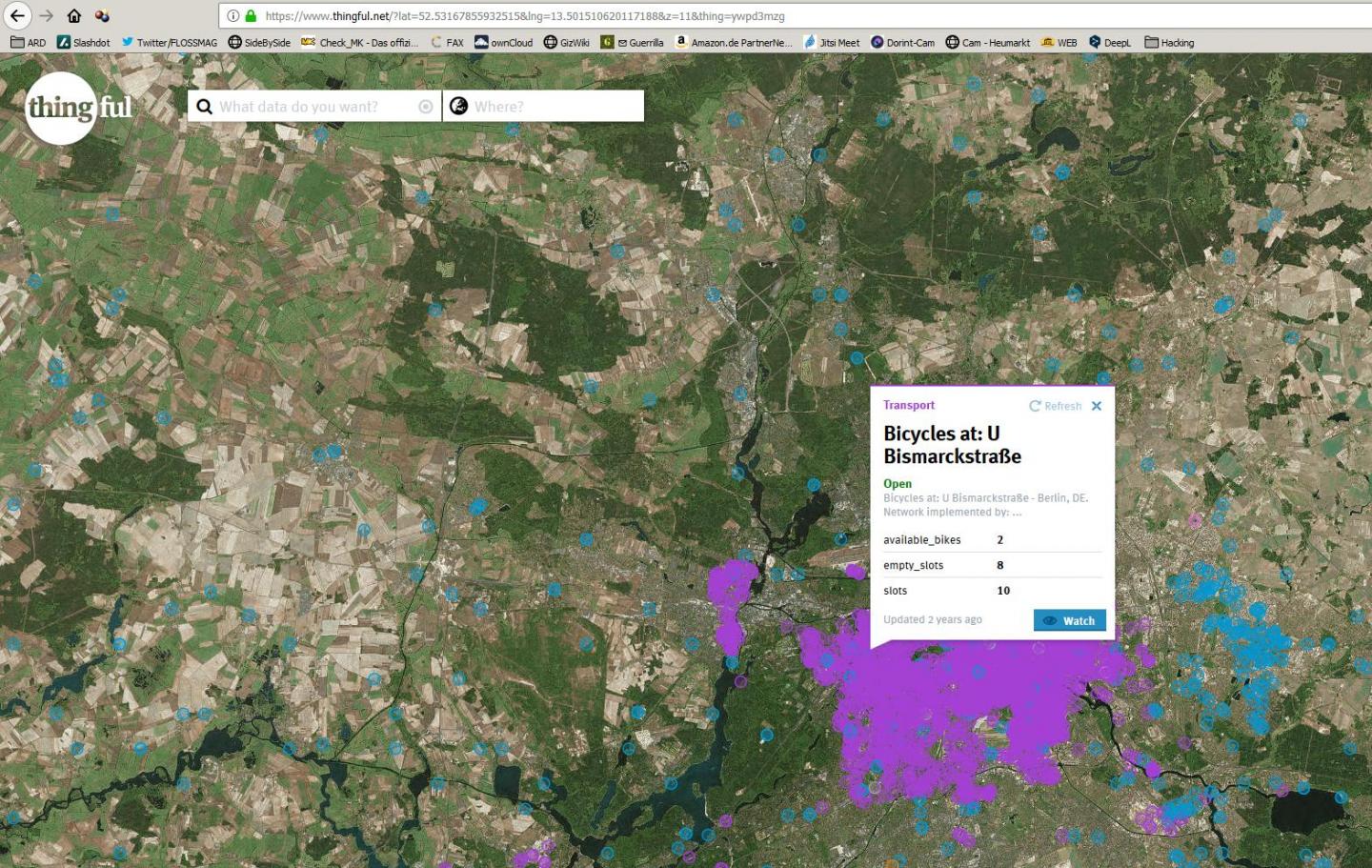

Bezüglich fremder Geräte: Zumindest über die Kartenansichten dominieren Mietfahrräder, daneben gibt es noch allerlei Webcams, ein paar Router und zumindest in einigen Regionen Deutschlands absurd viele Wetterstationen. Das Aufregendste sind noch die paar Nas, die gelegentlich auftauchen und nicht selten allerlei offene Ports offenbaren. Vor allem aber fällt schnell auf, dass die meisten Geräte durchaus auffindbar sein sollen und ebenso wie der Rest abgesichert sind.

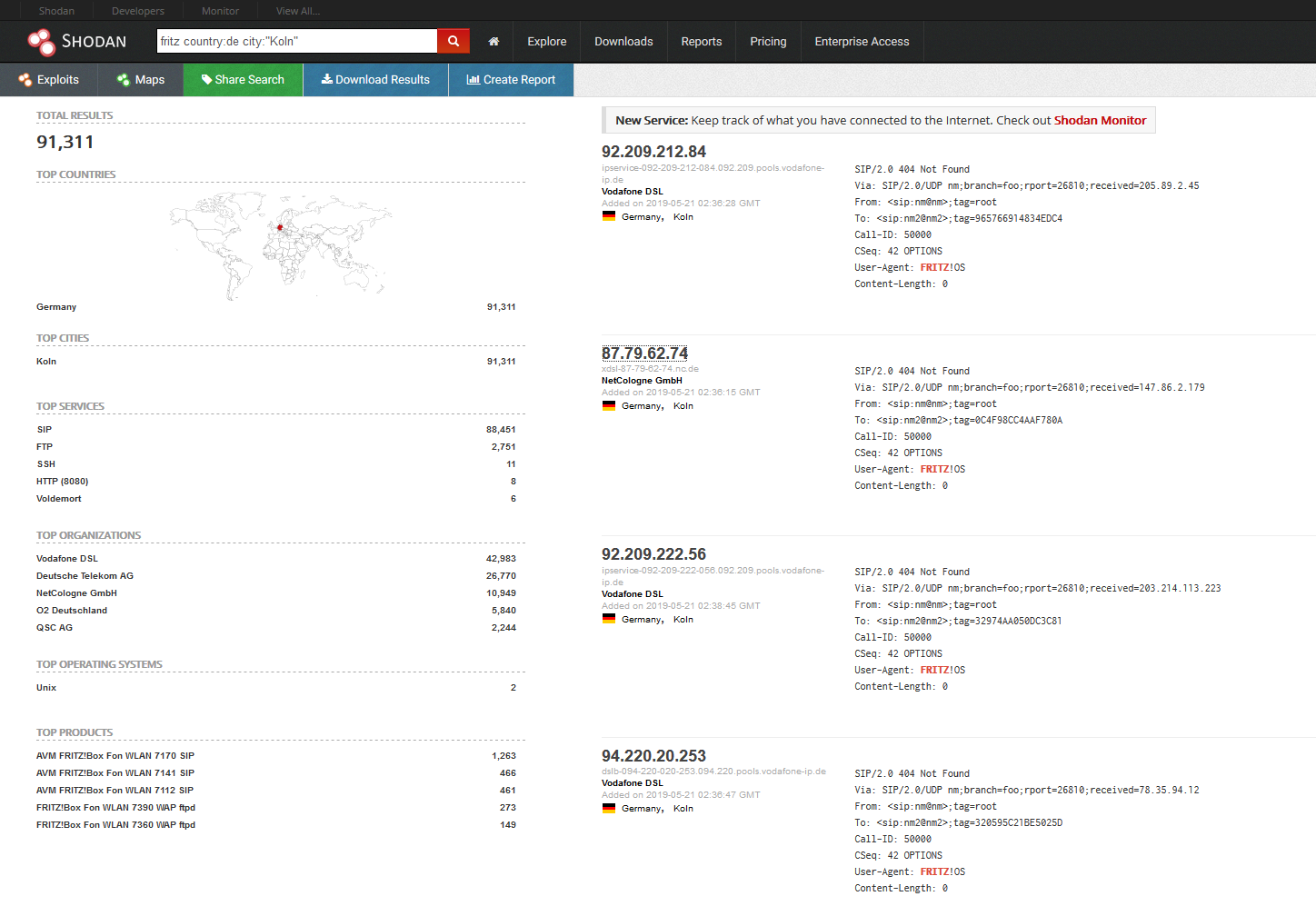

Wer also meint, mal eben durch die Heimatstadt in Google-Maps-Manier spazieren zu können, um Dutzende von Webcams trotteliger Nachbarn anzuzapfen - der irrt ganz einfach. Aber: Über die normale Suchfunktion finden sich plötzlich Tausende Geräte, schaut man beispielsweise nach fritz country:de city:"Koln". Ja, es gibt viele, viele Fritzboxen hier am Rhein.

Natürlich sind auch die Script-Kiddie-Schätzchen zu finden, ungesicherte FTP-Server in anonymen Großraumbüros, Smart-Home-Anlagen technisch überforderter Häuslebauer oder irgendwelche Netzwerkdrucker mit Standard-Login, weil ... - ach, es ist ja nur ein Drucker, der druckt. Warum sollte der Admin den in Betrieb nehmen? Machen we selber. Im industriellen Umfeld sieht es schon wieder ganz anders aus. Dort gibt es sehr viel mehr Treffer und bei ausgiebiger Suche sicherlich auch viele furchterregende Lücken.

Spaß macht das Stöbern auf jeden Fall, vor allem, wenn man das Gewirr von Abkürzungen, Ports, Diensten und CVEs zu deuten weiß.

Darf/soll man das?

Bevor wir Euch kurz die Suchmaschine Shodan selbst vorstellen: Es gibt immer wieder Bedenkenträger, die meinen, Dinge wie Shodan seien böses Voodoo und dürften weder benutzt noch betrieben noch beschrieben werden. So wie das Darknet. Quark! Es ist einfach ein Werkzeug mit dem man Unfug stiften oder Schaden vorbeugen kann. Oder es für ganz andere Zwecke nutzen. Wenn nun wirklich jeder Router (kartenmäßig) erfasst wäre, wir alle fixe IPs hätten, Smartphones auch gleich in Echtzeit erfasst wären, ja, dann wäre das Ganze zumindest ein wenig gruselig ;) Dürfte aber nur eine Frage der Zeit sein. Für Privatnutzer ist das Ganze (noch) nicht das große Problem, zumal sich echte Hacker in der Regel auch eher für andere Dinge interessieren.

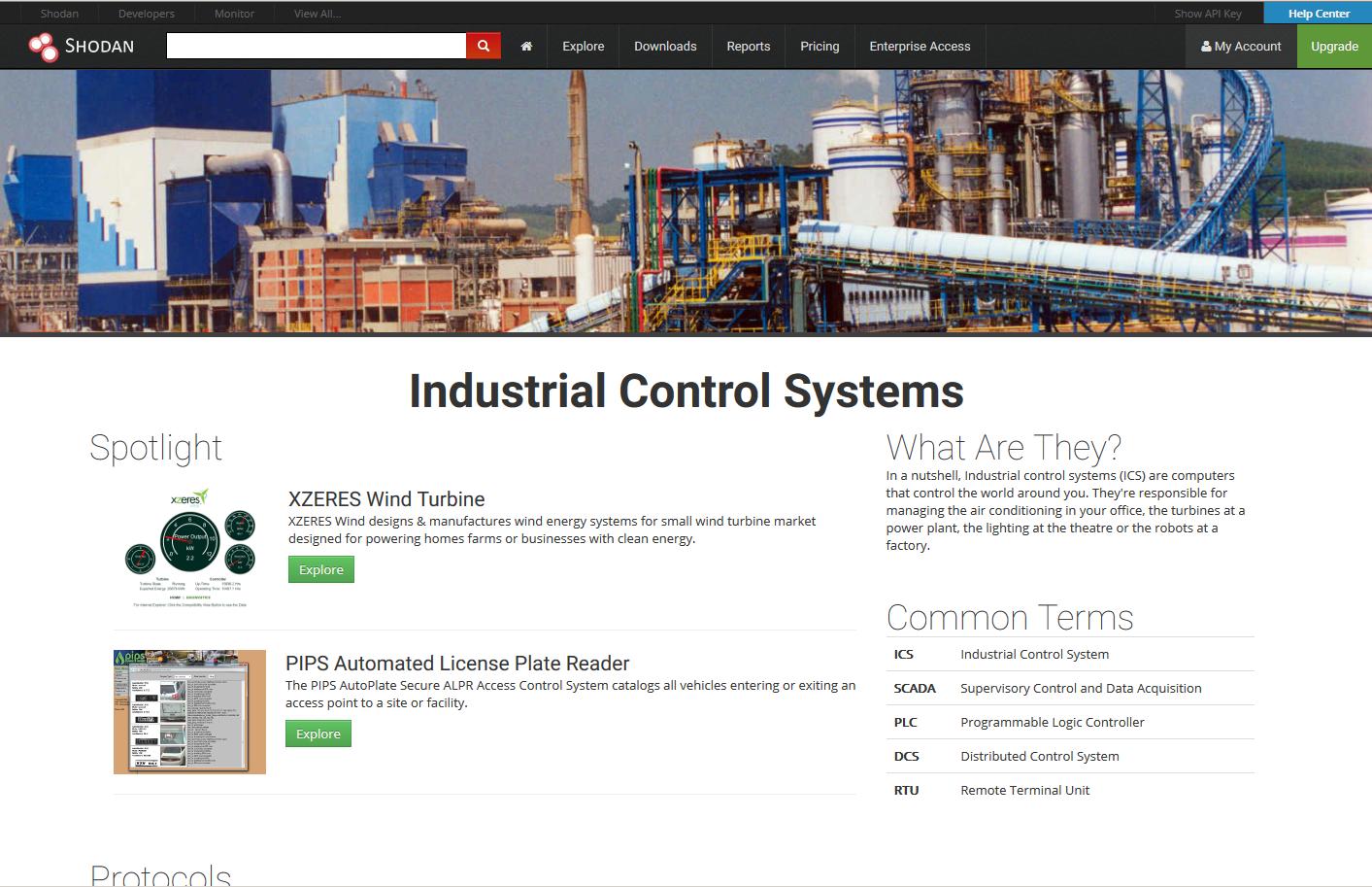

Wenn man natürlich sieht, dass Shodan zum industriell genutzen Siemens-S7-Protokoll über 18.000 Treffer ausgibt, sieht es aus professioneller Sicht schon wieder ganz anders aus. Vielleicht ist da nicht jeder so darüber erfreut, dass es derart einfach gemacht wird, IP-Geräte zu finden und zu lokalisieren.

Vor allem aber liegt das Problem sowieso eher bei den Betreibern der zu findenden, angreifbaren Geräte. Natürlich ist ein Gerät im Internet (geografisch) auffindbar, auch bei Webservern war es ja seit jeher kein Problem herauszufinden, wo diese ungefähr herumstehen. Sie müssen aber eben sicher betrieben werden: Updates, gute Passwörter, sorgfältige Konfiguration und bestenfalls noch Nutzer mit reduzierten Rechten. Das wird im Allgemeinen genügen, um sich Ärger vom Hals zu halten. Und Profis haben in (Unternehmens-)Netzwerken sowieso noch ganz andere Möglichkeiten. Wäre da nur der menschliche Faktor nicht ...

Egal, jedenfalls gibt es an Tools wie Shodan grundsätzlich nichts zu verdammen - letztlich sammeln sie nur öffentlich verfügbare Informationen. Die Google-Suche ist für Hacker garantiert deutlich wichtiger als Shodan. Sollte man sie deshalb nicht mehr nutzen? Ja, hart an der Grenze zur Polemik, is' aber so.

Shodan

Shodan könnte die größte und definitiv bekannteste IoT-Suchmaschine sein. Standardmäßig soll mindestens einmal pro Monat ein kompletter Internet-Scan durchgeführt werden. Ohne Anmeldung könnt Ihr nur nach Stichwörtern suchen, jegliche Art von Filter ist gesperrt, so auch die Kartensuche. Über ein kostenloses Nutzerkonto könnt Ihr diese jedoch freischalten und auch Suchanfragen mit Filtern stellen, beispielsweise etwas wie router city:berlin. Den vollen Funktionsumfang - unter anderem mehr als zwei Seiten mit Suchergebnissen - gibt es aber nur gegen Bezahlung, mit 59 Dollar pro Monat offensichtlich nicht für private Nutzer gedacht.

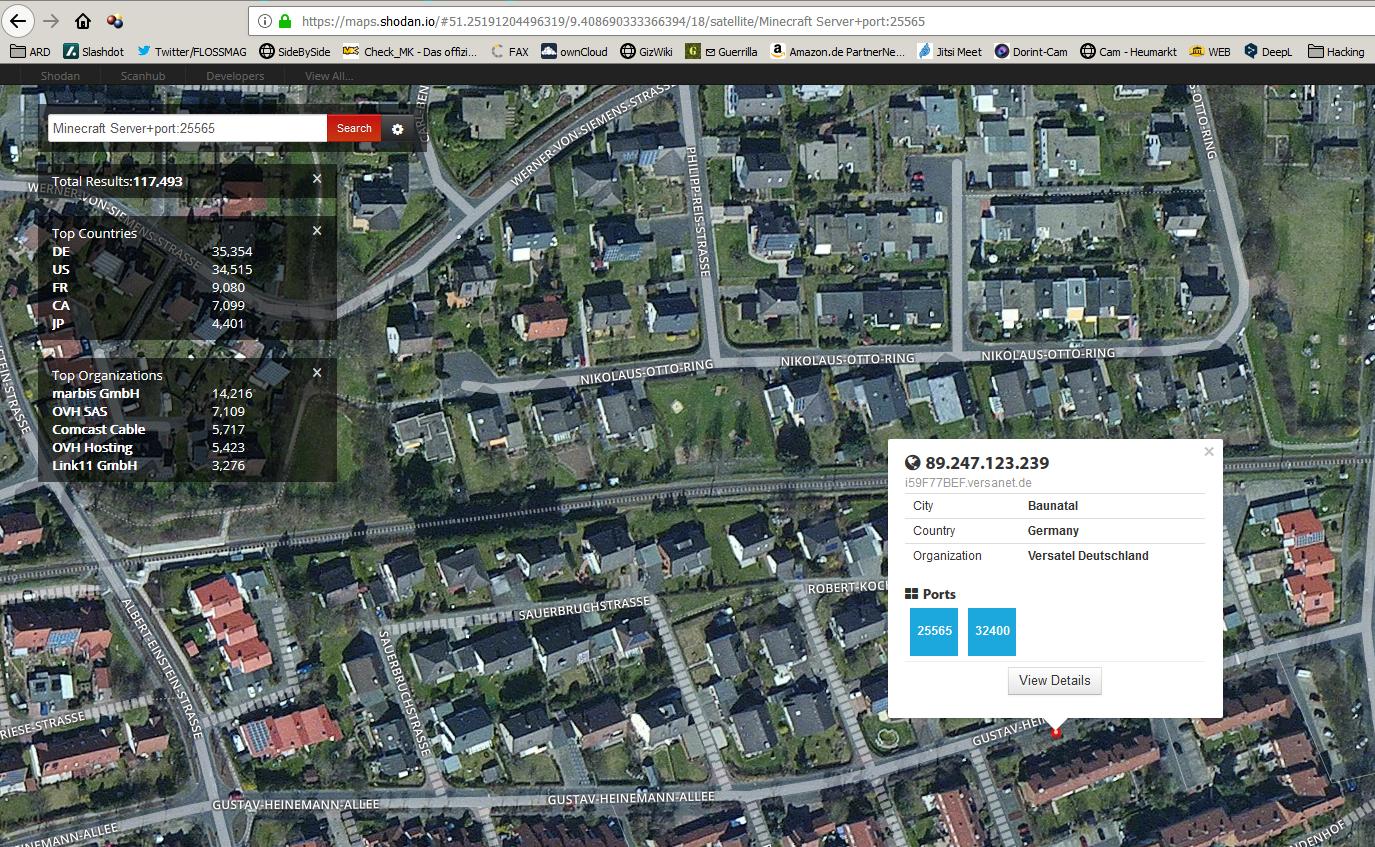

Wenn Ihr nicht wisst, womit Ihr anfanngen sollt, klickt einfach mal auf Explore und Euch dann durch die Kategorien. Fun Fact: Nach exakt drei Klicks gab's hier beim Test einen Minecraft-Server aus Deutschland zu bewundern, dem rund zwei Dutzend Sicherheitslücken zugeordnet wurden (auch wenn es versionsabhängig weniger sein könnten). Alternativ ist die Karte zumindest der hübscheste Einstiegspunkt. Vielleicht ist ja Euer Rathaus, der Arbeitgeber, die Schule oder der lokale Elektriker mit einem Eintrag vertreten.

Natürlich könnt Ihr diese Spielereien auch überspringen und direkt mit gezielten Suchen experimentieren. Alles was Ihr dafür braucht, sind die verfügbaren Filter und Argumente, die Shodan hier auflistet. Wenn Ihr etwas Interessantes in der Ergebnisliste entdeckt, könnt Ihr entweder über den roten Pfeil neben den Titeln (sofern verfügbar) direkt zur IP des Geräts gehen oder aber über den Titel auf Shodan-Detailseite. Hier bekommt Ihr drei Dinge: Metainformationen wie Land und Betreiber, offene Ports und auf dem Gerät laufende Dienste. Und wenn es für den Betreiber schlecht läuft, obendrein eine Liste mit potenziellen CVEs (Sicherheitslücken). Tipp: Sucht nicht nach Geräten, sondern nach Services oder Protokollen wie telnet, um überhaupt mal viele Treffer anzuzeigen. Oder nach Dingen mit "Fritz" im Namen in Eurer Heimatstadt: fritz country:de city:“Koln“.

Shodan bietet übrigens noch weit mehr, beispielsweise können über die API eigene Tools entwickelt oder die kompletten Rohdaten exportiert und statistisch verarbeitet werden.

Thingful und Fazit

Zu Thingful nur ganz kurz: Es ist Shodan recht ähnlich, will das Google des IoT werden und gibt an, die größte Datenbank zu haben. Und es hagelt Fahrräder und Wetterstationen - schaut Euch mal Berlin an!

Dienste wie Shodan und Thingful sind für private Nutzer und private Endgeräte zumindest noch nicht so wahnsinnig relevant oder gar gefährlich - aber man sollte ein Auge drauf haben. Im Umfeld von Industrie, Forschung, Big Data, IT Security und IT-Kriminalität sind sie hingegen auch heute schon eine gewisse Größe. Vor allem aber könnten sie durchaus der, Verzeihung, heiße Scheiss von morgen sein. Schon deshalb sei ein kurzer Besuch jedem ans Herz gelegt. Das verschafft auch einen gewissen Wissensvorsprung, denn IoT-Suchmaschinen dürften für Otto Normalverbraucher etwas absolut Unbekanntes sein. Wer 2000 mal die Altavista-Suche verlassen und klammheimlich dieses Google ausprobiert hat, weiß was gemeint ist ;)

Und noch ein Fun Fact zum Schluss: Beim Spielen mit Shodan ist irgendwann auch der hiesige Router aufgetaucht - samt einem laufendem Apache-Webserver auf einer virtuellen Maschine. Geografisch zwar einige Kilometer zu weit westlich, aber über Google wäre man nicht so einfach darauf gestoßen. Beziehungsweise gar nicht.

Mehr zum Thema Sicherheit findet Ihr hier.

Ich hab schon mindestens 3 Überwachungskameras ausgeschaltet, indem ich sie bewegt hab, sodass die Leute das bemerken. Einen Tag später waren die jedenfalls offline. Dann habe ich bei jemandem die Blumen gegossen, bei media playern Musik angemacht, bei einem Smarthome, bei dem man sogar das Thermometer kontrollieren konnte, habe ich den Fernseher angemacht. Und bei allen Geräten, die man umbenennen konnte, habe ich sie „your device is insecure“ genannt. Natürlich sind das alles nicht wirklich ethisch korrekte Taten, aber ich hab auch nur harmlose Dinge getan um die Besitzer darauf hinzuweisen, dass Admin/Admin nicht sicher ist…

Finde ich ethisch völlig in Ordnung – so hilft man den Menschen schließlich! Und wer sagt, helfen dürfe keinen Spaß machen ;)

Das stimmt. Man muss nur ein paar Kameras anklicken, viele haben als Login „admin/admin“, was die Sache nicht gerade schwer macht :D