Ihr wollt auf einen Webserver auf Eurem NAS zugreifen? Oder auf eine Kodi-Installation? Dann braucht Ihr eine Portfreigabe. Ports sind ein wenig wie Hausnummern: In der Analogie ist die URL, etwa www.example.com, die Straße und die Hausnummer wird einfach hingen angehängt, beispielsweise www.example.com:80. So könnt Ihr einen Service (=Anwohner) auf einem Server (=Straße) ansprechen. Das tut Ihr übrrigens immer, wenn Ihr zum Beispiel www.tutonaut.de oder sonst eine Seite aufruft - das :80 ist nämlich der Port für HTTP, also für Webseiten. Und dieser Standardport wird auch ohne explizite Angabe verwendet.

Ports

Andere Dienste haben andere Ports, HTTPS beispielsweise Port 443 und SMTP-Mails laufen meist über Port 25. Relevant ist das, wenn auf einem Server mehrere Dienste laufen. Angenommen auf example.com würden ein Web- und ein Email-Server laufen, würdet Ihr die beiden Dienste über example.com:443 und example.com:25 ansprechen.

Wenn nun eine Anfrage von außen, über das Internet, auf einen Server-Dienst in Eurem Heimnetz geleitet werden soll, müsst Ihr diesen Port freigeben/weiterleiten - denn standardmäßig landen diese Anfragen natürlich alle bei Eurem Router. Ein Beispiel: Eure externe IP ist 44.55.66.77 und der Server im LAN ist 192.168.178.111, etwa ein NAS, das auf Port 8080 lauscht. Nun könnt Ihr von außen freilich nicht die interne LAN-Adresse eingeben, sondern müsst die externe IP verwenden, unter Angabe des Ports: 44.55.66.77:8080 landet dann bei Eurer Fritzbox. Und die Portweiterleitung auf der Fritzbox schickt diese Anfrage eben an das NAS.

Auf diese Weise könnt Ihr Hunderte unterschiedlicher Dienste auf unterschiedlichen LAN-Geräten über das Internet erreichen - wir haben Dutzende Artikel, die solche Freigaben voraussetzen.

1. Neue Freigabe erstellen

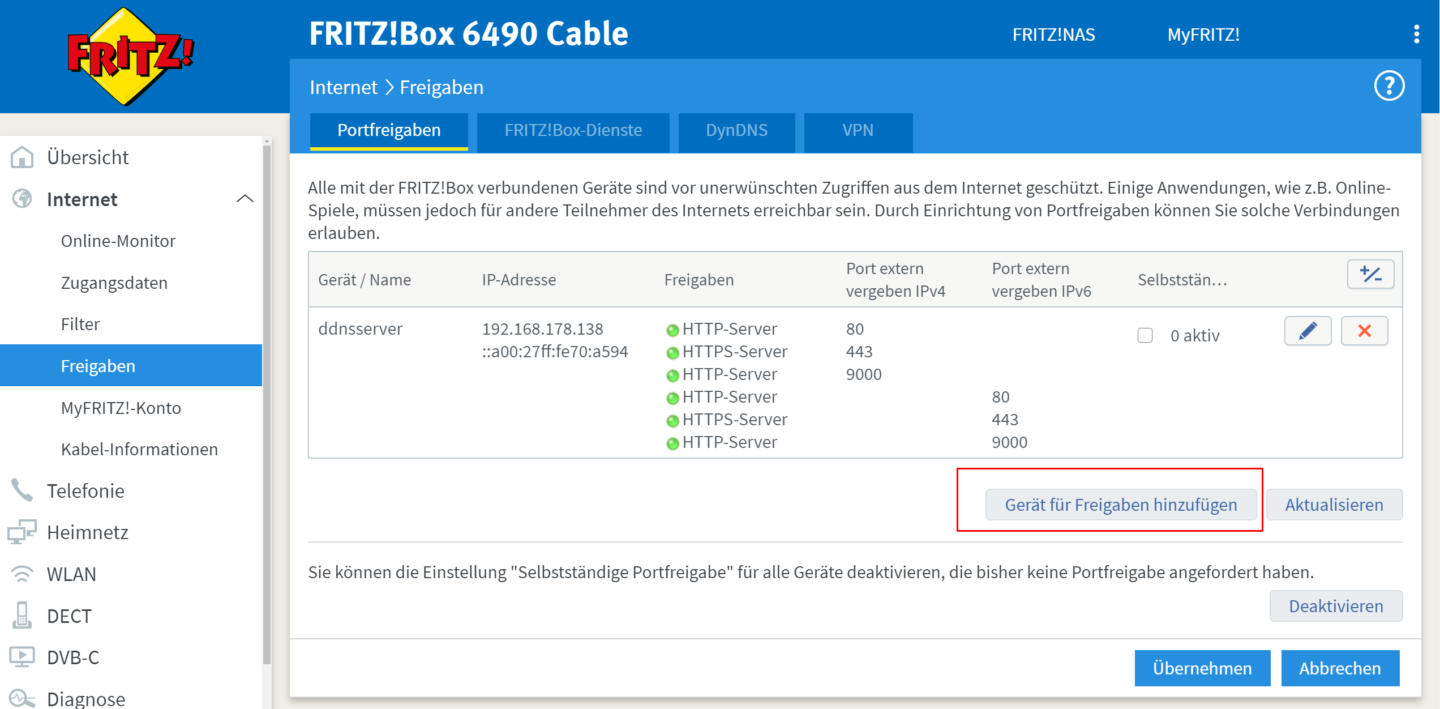

Beginnt mit einer neuen Freigabe über Internet/Freigaben/Portfreigaben und klickt auf Gerät für Freigabe hinzufügen.

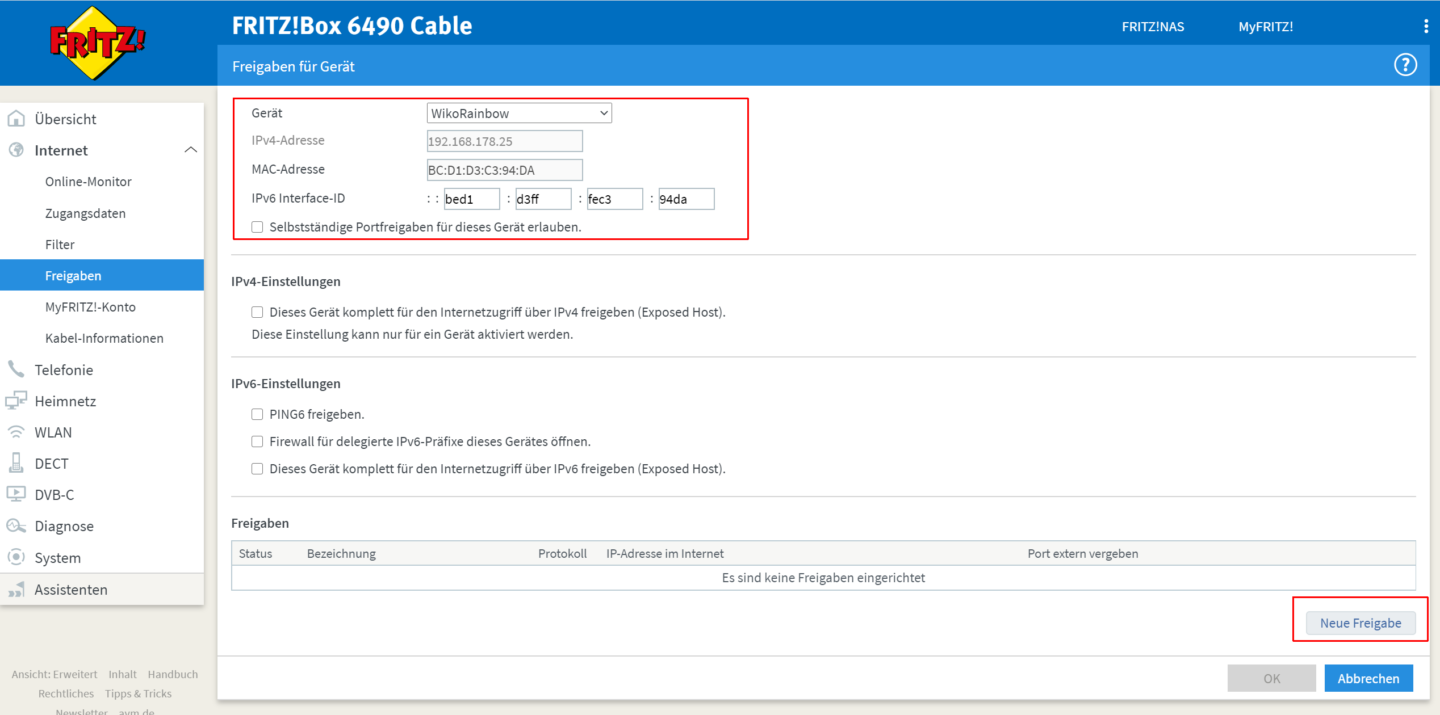

2. Gerät wählen

Wählt nun das gewünschte LAN-Gerät aus der Dropdown-Liste und klickt auf Neue Freigabe.

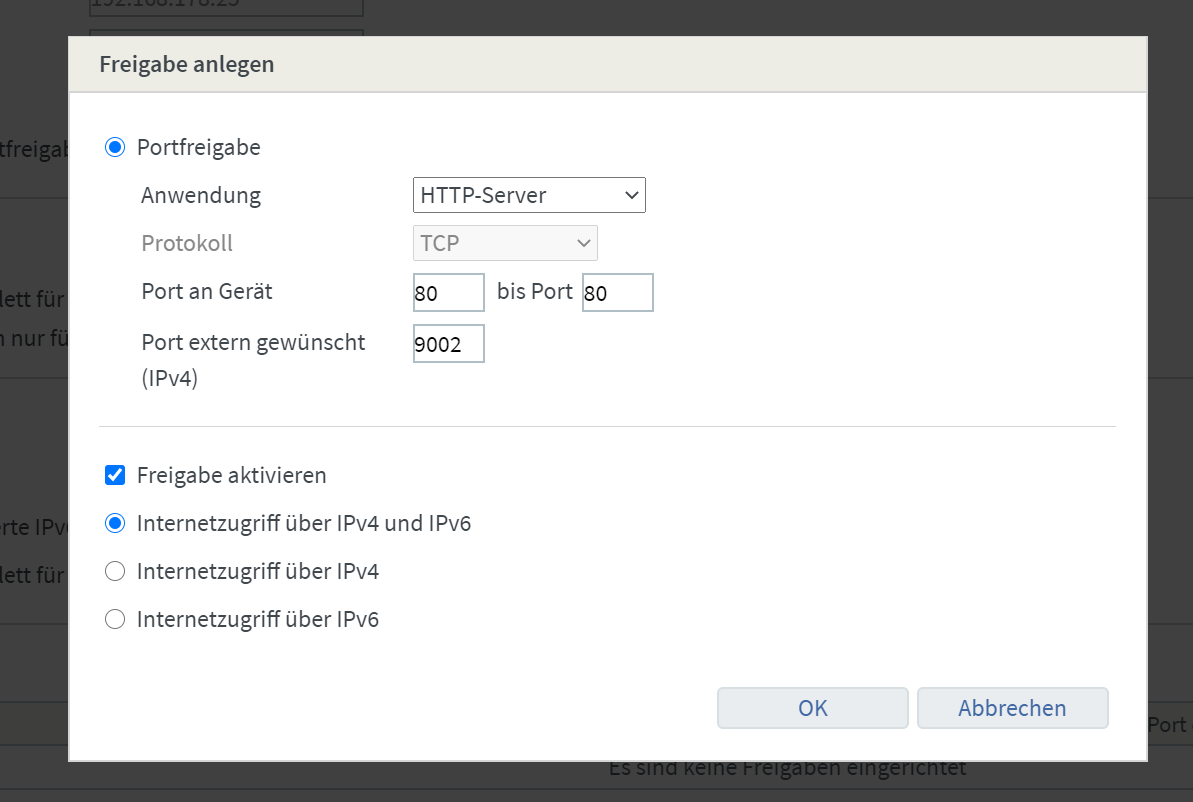

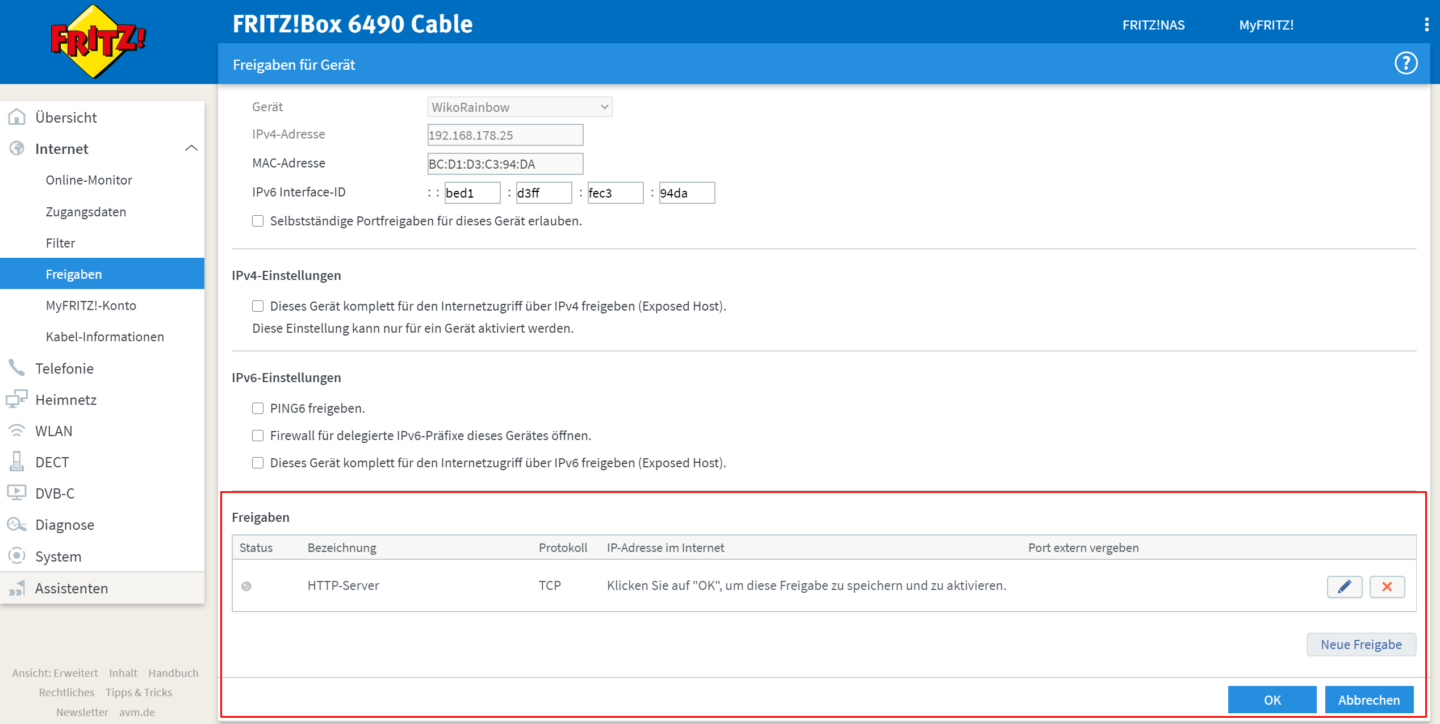

3. Freigabe anlegen

Was genau Ihr hier eingeben müsst, hängt von dem dahinter stehenden Service ab. Für den Zugriff auf die Weboberfläche eines Geräts ist das zum Beispiel häufig als Anwendung ein HTTP-Server auf Port 8080. Hier im Beispiel seht Ihr eine Weiterleitung auf Port 80 über den externen Port 9002. Das heißt: Ihr gebt example.com:9002 ein, weitergeleitet wird von der Fritzbox auf 192.168.178.111:80. Bestätigt mit OK.

4. Freigabe speichern

Die Freigabe für das Gerät seht Ihr nun unten aufgeführt, aber noch inaktiv - speichert über den OK-Button.

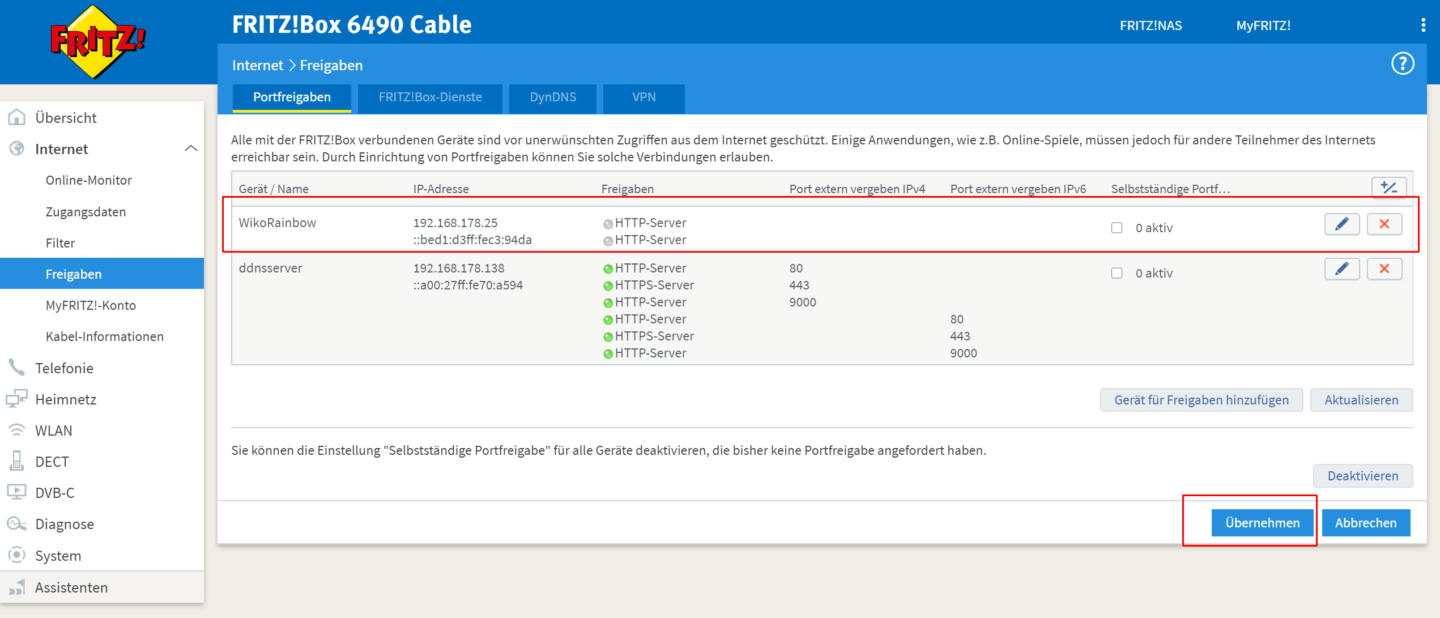

5. Freigabe aktivieren

Anschließend seht Ihr die neue Freigabe aufgelistet - und immer noch inaktiv. Speichert erneut über den Übernehmen-Button.

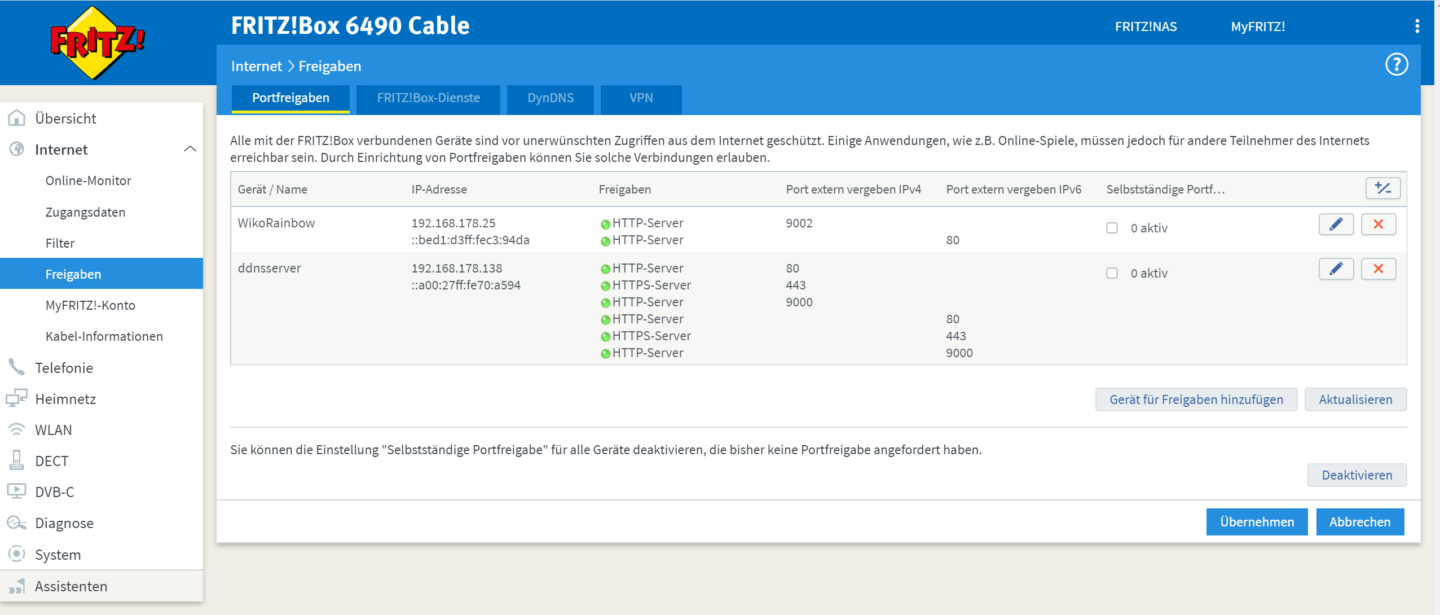

6. Freigabe prüfen

Nun seht Ihr endlich die finale, gespeicherte und aktive Freigabe für den HTTP-Server (hier) auf dem Gerät WikoRainbow über Port 9002.

Jetzt könnt Ihr im Browser Eure externe IP-Adresse plus Port angeben und schon seht Ihr, auf was auch immer Ihr weitergeleitet habt. Wenn Ihr Eure externe IP-Adresse nicht kennt: Schaut bei ifconfig.me vorbei oder nutzt unser kleines TutoTool. Da sich Eure externe IP-Adresse bisweilen ändert, zum Beispiel nach einer gewissen Zeit oder wenn Ihr die Fritzbox neu startet, bietet sich für die Praxis noch ein DDNS-Dienst an: Dynamic DNS sorgt dafür, dass Ihr Euren Rechner auch bei wechselnder IP-Adresse immer über denselben Namen erreichen könnt, also zum Beispiel mein-server.mein-ddns-anbieter.com:9004.

Wie Ihr den kostenlosen DDNS dynv6 verwenden könnt, zeigt Euch Christian hier (nicht von den Termini verwirren lassen: Christian spricht da von DynDNS-Diensten, meint aber DDNS - DynDNS ist lediglich ein bestimmter Anbieter, der leider häufig fälschlicherweise statt DDNS genannt wird ... So wie Tempo statt Taschentuch oder Nutella statt Haselnusscreme, nur weniger etabliert).

Gute Anleitung! Port 443 weist bei der Fritz!Box allerdings einige Besonderheiten auf, da dieser von der Fritz!Box selbst für die Oberfläche der Fritz!OS verwendet.

In Kombination mit einer DDNS, wo meine Fritz!Box beispielsweise unter beispieldomain.de erreichbar ist und ich eine interne Weiterleitung des 443 auf mein NAS habe, passiert folgendes: – Aufruf beispieldomain.de aus dem Heimnetzwerk -> Es wird die Fritz!Box-Oberfläche angezeigt – Aufruf beispieldomain.de aus www -> Es wird korrekt an das NAS weitergeleitet

Leider habe ich das in der Doku von AVM so nicht gefunden und einige Stunden Verwunderung gekostet…

Ziemlich fahrlässig, nicht die Gefahren zu erwähnen, die man sich durch Öffnen von Ports in sein internes Netz schafft. Ein kurzer Portscan und schon hat man Scriptkiddies und/oder professionelle Hacker auf dem internen Gerät, welches vorher hoffentlich zuverlässig durch die Firewall des Routers geschützt war. Potenziert wird das Ganze dann noch durch die DynDNS Adresse…

Ich hatte tatsächlich schon angesetzt mit Warnungen, aber es sollte eine Anleitung für Portfreigaben sein, kein Portfreigabenkompendium – das wäre dann nämlich extrem lang geworden.

Zudem sehe ich auch nicht bei jedem offenen Port gleich ein Dutzend Scriptkiddies einmarschieren.

Zum einen bräuchten sie erstmal die Adresse, völlig egal ob IP oder eine DDNS-Adresse, da wird nichts potenziert, DDNS hat höchstens eigene Sicherheitsrisiken (zu DynDNS im Speziellen kann ich gar nichts sagen). Sofern der Zugriff auf einen Dienst über eine Portfreigabe nicht für die Öffentlichkeit gedacht ist, wird sich das Ganze dann meist schon erledigt haben. Jaaa, man kann auch ganze Netzwerkbereiche scannen, jaaa es könnte jemand den DDNS-Account hacken … aber da wird es doch langsam ziemlich unwahrscheinlich. Zumal es für derlei Kram dann irgendwann doch die erwähnten Profis bräuchte – die in der Regel gar kein Interesse an Privatrechnern haben.

Zum anderen kommt es doch deutlich mehr darauf an, was hinter dem Port läuft – wenn offene Ports an sich das Problem wären, hätten wir keine Internet, kein Tutonaut.de, kein Twitter, keine Mails, einfach nichts. Wenn ich einen ordentlich konfigurierten Webserver auf dem NAS habe, der über Port 80 eine simple Textseite liefert, sind die Risiken doch überschaubar. Und wer einen Dienst in die Öffentlichkeit entlässt, muss sich natürlich um dessen Sicherheit kümmern – aber eben nicht in der Form, dass man den Port sperrt und den Service damit unerreichbar macht.

Was tatsächlich gefährlich ist: Ports, die unbemerkt offen sind und an unsichere Services gebunden sind – aber das ist ja bei einer selbst erstellten Freigabe eben gerade nicht der Fall.

Aber natürlich: Grundsätzlich birgt es ein gewisses Maß an Risiko, einen Rechner für die Außenwelt zu öffnen, selbstverständlich.

Von Fahrlässigkeit kann hier aber keine Rede sein, ansonsten müsste jeder einzelene Beitrag im Internet zum Thema Email mit einem tausenseitigen Appendix erscheinen und dem Lesern einen Typen mit einem Knüppel vorbeischicken, der ihnen eintrichtet, nicht auf die verdammten Anhänge zu klicken …

Hallo Herr Lang, sehe ich genau so, Der Hype mit der Sicherheit wird meiner Meinung nach so wie so übertrieben. Wenn ich sehe was das Finanzamt alle weiß, wird mir Angst und Bange. Jeder faselt von Datenschutz und gibt über Facebook alles von sich preis. Bin schon im Netz da hieß das Ding noch BTX. Mit etwas Vorsicht bis jetzt noch nie geknackt.

Also soweit ich mich erinner kann hat der CCC Hamburg zur „Eröffnung“ das BTX schon gehackt ! aber off topic.