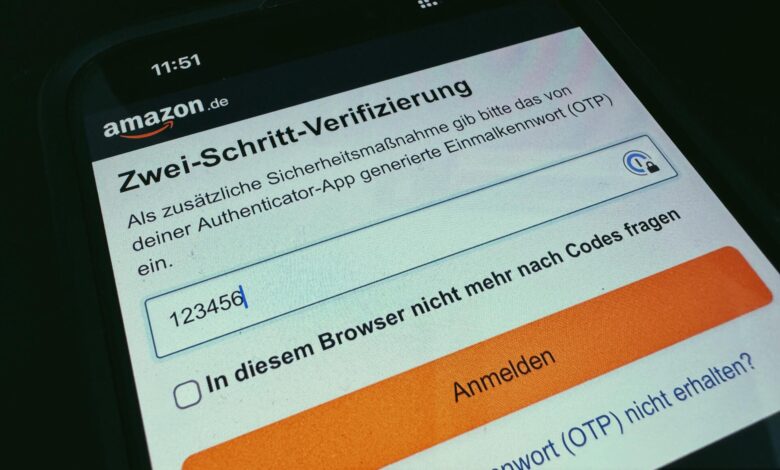

Den Zugriff auf Euer Amazon-Konto solltet Ihr so sicher wie nur irgend möglich gestalten. Deswegen bietet das Unternehmen seit Jahren die Absicherung über einen zweiten Faktor an. Was es damit auf sich hat, lest Ihr hier. Ab Werk erfolgt diese per SMS, was zwar besser als nichts, aber in der Praxis auch nicht wirklich sicher ist - sagt unter anderem das BSI. Eine bessere Alternative ist der Wechsel auf eine dedizierte Zwei-Faktor-Authentifizierungs-App. Wir zeigen Euch, wie das geht.

Amazon-Konto auf 2FA-App umstellen: Initiative nötig

Auf meinem Amazon-Konto war seit Jahren die 2-Faktor-Authentifizierung via SMS aktiv - nicht verkehrt, aber eben auch nicht die beste Option. Nachdem ich aber kürzlich meine 2FA-Tokens von meinem Passwortmanager getrennt habe (Eier in verschiedenen Körben, Ihr wisst schon), habe ich die Gelegenheit gleich mal genutzt, mein Amazon-Konto besser abzusichern.

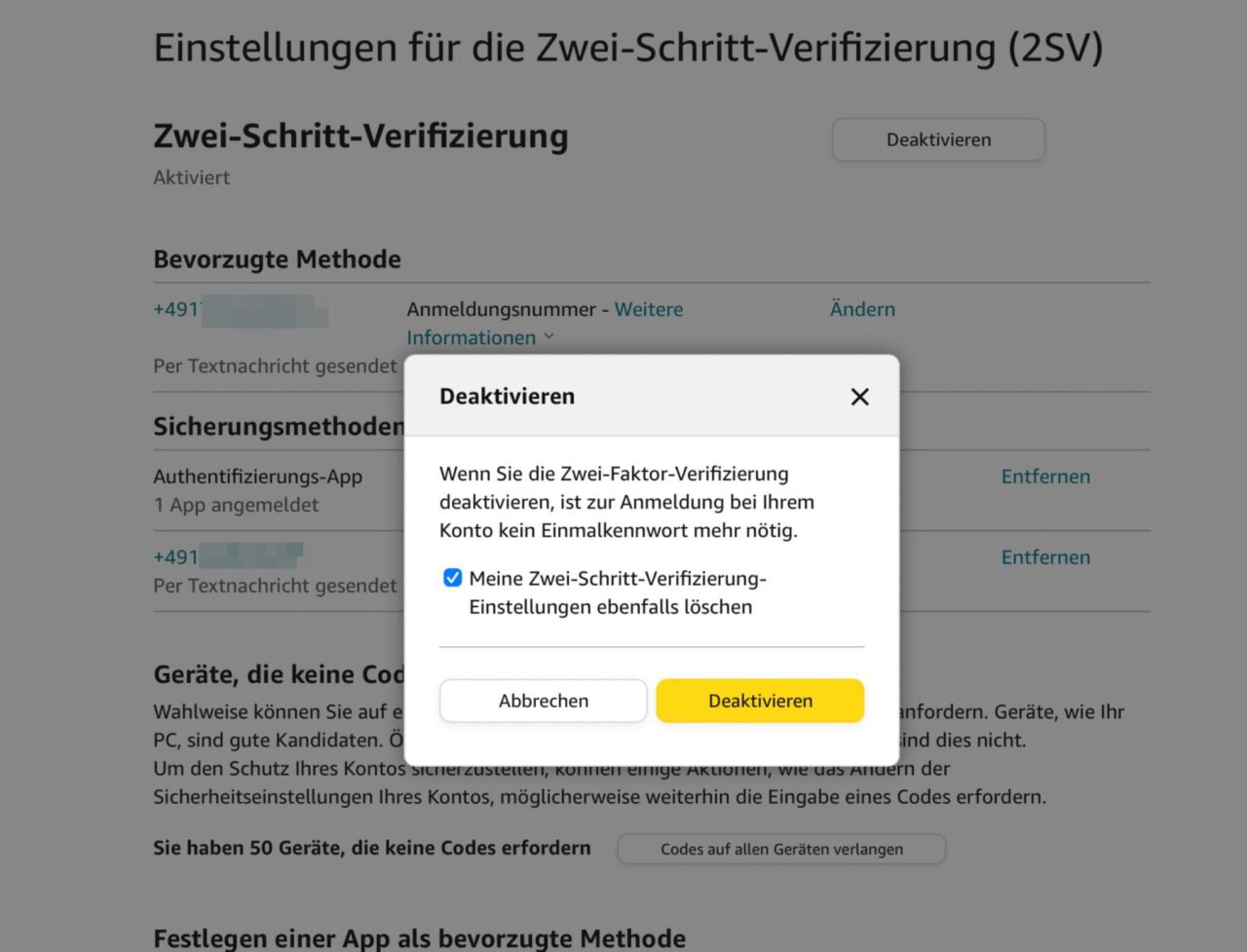

Ist in Eurem Amazon-Konto derzeit die SMS-Verifizierung aktiv, müsst Ihr diese zunächst ausschalten, wenn Ihr auf eine App-Lösung wechseln möchtet. Wechselt dazu zunächst in den Bereich Mein Konto und wählt hier das Untermenü Anmeldung & Sicherheit. Unter Zwei-Schritt-Verifizierung seht Ihr die aktuelle Standardmethode. Um von der SMS auf eine 2FA-App zu wechseln, klickt auf Verwalten und anschließend auf Deaktivieren. Folgt nun den Anweisungen, um die Zwei-Faktor-Authentifizierung für Euer Amazon-Konto auszuschalten.

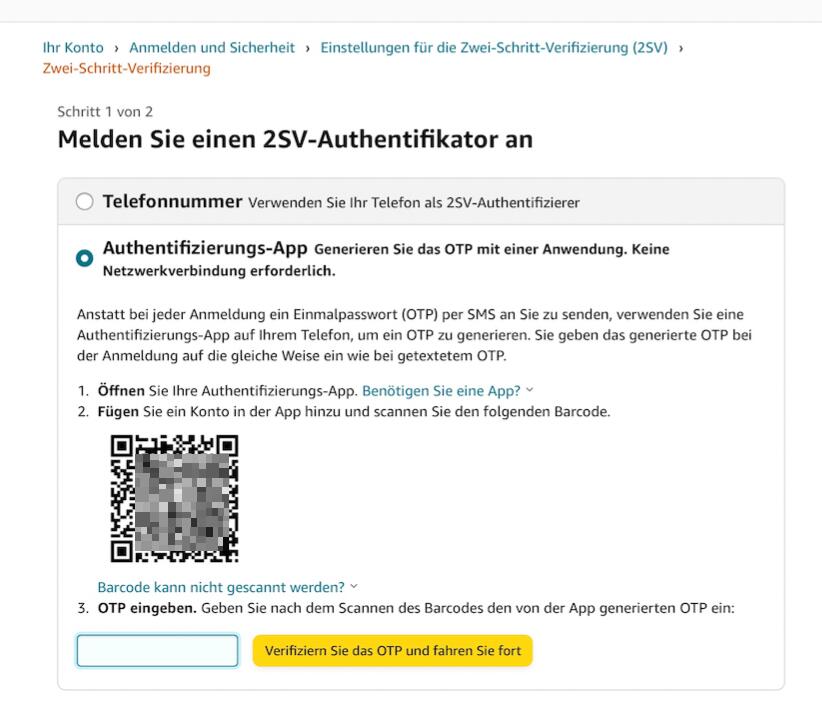

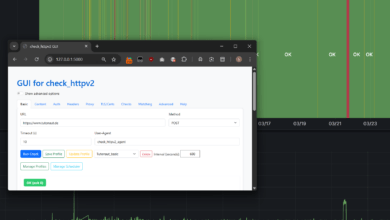

Damit Euer Konto nicht lange ungeschützt bleibt, richtet Ihr nun die neue Methode ein. Schnappt Euch dazu die 2FA-App Eurer Wahl (in meinem Fall 2FAS, s. unten) und legt los. Dazu klickt Ihr in Eurem Kontobereich bei Einstellungen für die Zwei-Schritt-Verifizierung (2SV) auf Erste Schritte. Wählt im nächsten Schritt den Punkt Authentifizierungs-App, um eben diese einzurichten.

Das funktioniert nach dem üblichen Schema: Scannt den QR-Code in der App Eurer wahl und bestätigt die Verbindung mit einem ersten One-Time-Passwort. Das war es auch schon! Ab sofort verlangt Amazon für jeden Log-in auf einem unbekannten Gerät die Bestätigung per zweiten Faktor.

Optional könnt Ihr noch Rückfall-Methoden wie Eure Telefonnummer oder eine zweite OTP-App einrichten. Das ist auch dringend empfehlenswert, da Amazon meines Wissens nach derzeit keine Backup-Codes für den Fall eines 2FA-Verlustes anbietet.

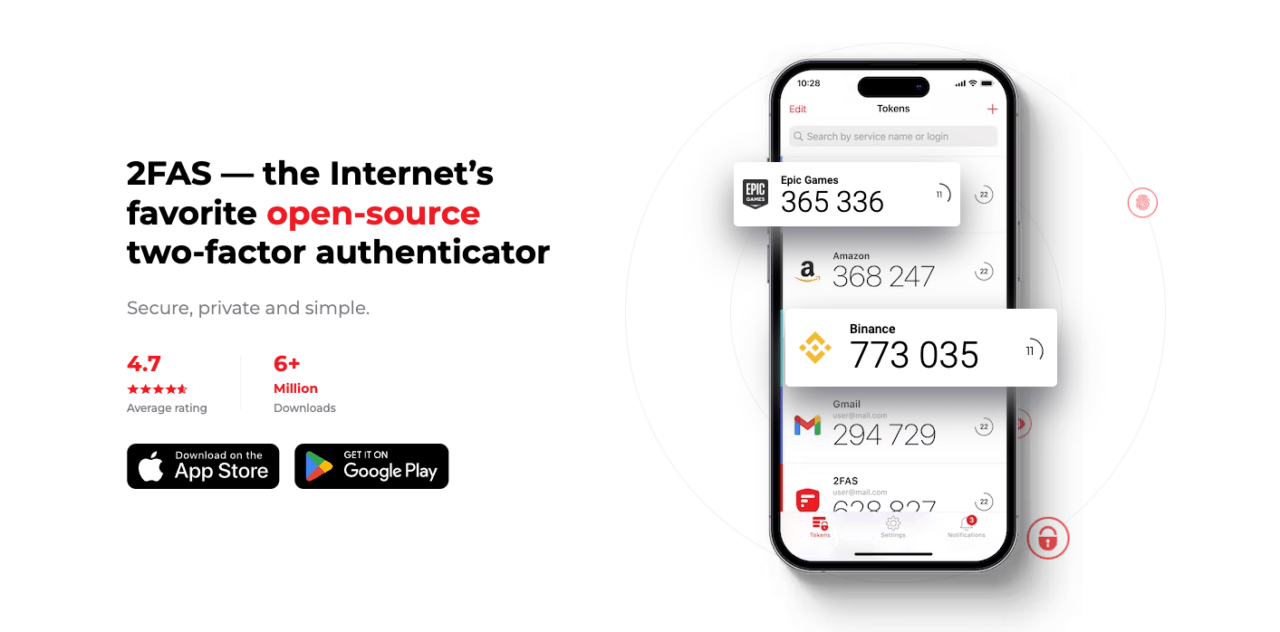

2FA-App-Tipp: 2FAS

Mein aktueller Favorit bei den 2FA-Apps ist das kostenlose 2FAS, die sowohl für Android als auch für iOS kostenlos verfügbar ist. Die App ist aufgeräumt, vollständig Open Source, synchronisiert im Apple-Kosmos sicher über die iCloud und lässt sich per PIN-Code oder Biometrie schützen. Schön ist auch die Möglichkeit, Token im Standardformat im- und exportieren zu können. Ajo, ein Konto oder ähnlichen Schmonsens müsst Ihr auch nicht einrichten - an dieser Stelle ein unfreundliches "Hallo" in Richtung Authy ;-)

Was mir bei 2FAS derzeit noch fehlt, ist eine Desktop-Version. Die soll aber laut Entwicklern irgendwann kommen, außerdem gibt es aktuell immerhin eine Browser-Erweiterung. Dessen Umsetzung gefällt mir nicht ganz so gut, aber es ist ein Ansatz.

REINER SCT Authenticator I TOTP-Generator für Zwei-Faktor-Authentifizierung I kompakt & tragbar ...

Derzeit nicht verfügbar

Verfügbarkeit prüfenDerzeit nicht verfügbar

Verfügbarkeit prüfenIn Kombination mit einem separaten Passwortmanager fühlt sich die ganze Sache jedenfalls deutlich besser an. Apropos: Noch mehr rund um das ebenso spannende wie lästige Thema Sicherheit findet Ihr laufend aktuell in unserer Sicherheits-Rubrik.

Hallo Boris, ich bestelle bei Amazon bereits seit 15 Jahren, sicher und unbeschwert, mit nur einem Log-in und habe keine Probleme damit bis… auf Amazon! Dort hat man scheinbar ein Problem mit Mir. Man glaubt nämlich tatsächlich, dass ohne eine 2FA meine Einkäufe dort einfach nicht mehr ordentlich funktionieren können, schlimmer noch, dass ich mich mit diesem Verhalten dadurch unsagbar großen Risiken aussetze… .

Alle paar Wochen nun fürchtet der Amazon Kundensupport so sehr um mein Seelenheil, dass er sich als autorisiert erachtet mir erst einmal mein Log-in zu sperren um sich dreist per Mail Verifizierung meine Identität bestätigen zu lassen… gehts noch? In diesem Verifizierungsmail wird dann der tatsächliche Sachverhalt auf ein nicht autorisiertes Log-in durch Dritte reduziert, was einfach nur lachhaft ist. Jeder weiß, dass das Einloggen von unterschiedlichen Endgeräten mit unterschiedlichen IP Adressen (bei mir drei an der Zahl) überhaupt kein Problem sein dürfte, doch scheinbar sieht Amazon hier keinen notwendigen Handlungsbedarf beim Kunden, nötigende Einschränkungen und unrichtige Begründungen zur Login- Verweigerung endlich aufzugeben.

Im Vergleich zu sehr vielen Anderen habe ich einen Überblick über meine bestehenden Log-in Accounts im Internet und muss diese nicht auch noch per Manager verschlüsseln damit mir ja kein Passwort verloren geht. Doch Viele haben unweigerlich diesen Überblick verloren, vor allem wo Sie überall ihre Anmeldedaten hinterlassen haben. Das ist der eigentliche Grund, warum die 2FA, aber auch ein Passwort Manager sich so einer großen Beliebtheit erfreuen und auch, weil das Smartfone immer und überall mit dabei ist.

Doch Geräte, die als zentrale Datensammler „via App“ fungieren, wie z.B. das Smartfone, sind auch ein Sicherheitsproblem. Wir alle wissen mittlerweile, dass Apps Aufgrund ihrer Struktur meistens nicht das Sicherheitspotential besitzen, dass sie eigentlich bräuchten, wenn man den unzähligen Berichten im Internet Glauben schenken darf. Sind diese Daten im Gerät erst einmal auf illegale Weise angezapft und werden dann vielleicht noch ausgelesen, ist der Supergau für den Betroffenen unausweichlich!

Je mehr sensible Daten man irgendwo hinterlässt, desto angreifbar wird man. Bedenkt man dann noch die Cyber-Kriminalität, welche sich ständig weiter entwickelt und neue krinminelle Methoden hervorbringt, ist man gut damit beraten, nicht maßlos mit persönlichen Daten um sich zu werfen… wozu ich das Smartfone deffinitiv zähle.

Was hilft da noch die Handy Nummer als 2. Authentifizierung wenn man am Ende nicht einmal mehr weiß wo man überall anrufen muß; – vielleicht gar nicht mehr anrufen kann? Geht dann noch der Passwort Manager ins Nirvana ist alles zu Spät. Zur Not ließen sich vielleicht noch der eine oder andere Account aus der Erinnerung holen aber der Großteil wäre wahrscheinlich für immer unweigerlich verloren.

Ich nutze seit 1993 „nur Passwörter“ habe keine Log-in Leichen im Keller vergraben und muss auch nicht darum bangen, dass dies vielleicht noch in Zukunft passieren könnte…. Aber jeder muss selbst entscheiden wie Tranzparent er sich in der Öffentlichkeit zeigt.

Nur zu Behaupten, dass die 2FA die beste Lösung für jeden ist mag ich zu bezweifeln…

Zunächst mal viel Glück mit Amazon – da man 2FA offiziell auch wieder ausschalten kann, sollten sie Dich nicht mit Sperrungen nerven.

Aber zu 2FA: Doch, das ist gut. 2FA basiert darauf, dass Zugang über die beiden Faktoren Wissen und Besitz möglich ist. Man muss ein Passwort kennen und einen zweiten Faktor besitzen, sei es ein Hardware-Token oder ein bestimmtes Smartphone. In der Praxis ist es das Smartphone, das schlicht ein Einmalpasswort generiert, berechnet über eine eigene interne Uhr, die wiederum mit dem Server synchronisiert ist.

Ein Angreifer müsste also zum einen an das Passwort kommen – dieser kann überall auf dem Planeten sitzen und könnte zum Beispiel über ein Leak dran kommen. Zum anderen müsste der Angreifer das Smartphone bekommen – also müsste er seinem Ziel physisch nahe kommen und das Teil aus der Tasche klauen. Das grenzt den Kreis der Angreifer in einem riesigen Maße ein – ob der Örtlichkeit und auch ob der technischen Fähigkeiten (nicht jeder Hacker ist begnadeter Taschendieb …).

Auch der Komfort muss nicht darunter leiden: Viele Dienste bieten die Möglichkeit, das aktuelle Gerät bei einer Anmeldung zukünftig ohne expliziten zweiten Faktor einzulassen – wenn man zum Beispiel der Meinung ist, der eigene 20-Kilo-Tower unter dem Schreibtisch sei sicher genug.

Zum Passwortmanager: Man verschlüsselt nicht, damit nichts verloren geht. Man nutzt einen Passwortmanager, um zum einen wirklich gute Passwörter nutzen zu können, die man sich entsprechend nicht merken kann (Superhirne mal ausgenommen). Zum anderen, um generell nicht mehr mit Passworteingaben belästigt zu werden, das können die nämlich selbst erledigen. Was die Menge der Passwörter/Logins angeht: Ja, das ist eindeutig längst aus dem Ruder gelaufen, jeder Scheiß verlangt nach einem Konto. Wer darum herum kommt, ist natürlich auf der sichereren Seite. Aber wer nicht, sollte dringend einen Passwortmanager nutzen – sonst läuft es auf „passwort“, „passwort1“, „passwort2“ und so weiter hinaus, weil alle genervt sind. Und auch hier hilft 2FA: Selbst wenn man den ersten Faktor quasi aufgibt und überall einfach nur „123456“ als Passwort nutzt und als Nutzernamen „Mein Passwort ist 123456“, wäre das Konto immer noch über den zweiten Faktor geschützt.

Zur Wiederherstellung: Alle seriösen Systeme bieten Mechanismen dafür, meist über ein paar Offline-Schlüssel. Gehen Passwort und/oder zweiter Faktor verloren, kommt man über diese Schlüssel wieder rein – und ablegen sollte man sie sicher verschlüsselt, in einem Passwortmanager zum Beispiel. Mir ist kein Dienst bekannt, den ich ernsthaft anrufen müsste.

Persönliche Daten: Klar, Sparsamkeit ist da immer gut! Eine gute TOTP-App liefert den Diensten aber nun mal gar keine persönlichen Daten. Es wird lediglich offline ein Einmalpasswort generiert und dann – oft auf einem völlig anderen Gerät – an den Server übermittelt. Klar, wenn man sich irgendeinen proprietären, undurchsichtigen Mist besorgt, können sich neue Probleme ergeben. Google Authenticator zum Beispiel gibt es als Open-Source-Version (entspricht derzeit der Standardversion im Store). Und nur, falls das kein Flüchtigkeitsfehler war: Die Handynummer ist natürlich nicht der zweite Faktor – niemals! Man könnte auch ein altes Smartphone ohne SIM-Karte nutzen. Das Ding ist nur dazu da, einen Einmalcode zu berechnen. (Gut, beim SMS-Verfahren ist es fast so … das ist aber auch eine Aufweichung des Verfahrens für mehr Komfort – Security und Komfort beißen sich halt ;) )

Am Ende des Tages sieht es doch so aus: Selbst wenn Deine Passwörter 30 Stellen lang, super komplex und super sicher sind, gibt es ein Leak beim Anbieter, bringt Dir das exakt gar nichts. Und wie so richtig bemerkt: Cyber-Kriminalität entwickelt sich immer weiter. Dein Ansatz ist also, zu hundert Prozent darauf zu vertrauen, dass bei den Diensten, bei denen Du Dich anmeldest, nichts passiert. Wenn man bedenkt, wie sensibel Du bezüglich persönlicher Daten zu sein scheinst, völlig zu Recht natürlich, ist das etwas merkwürdig. Mit einem zweiten Faktor, der physischen Besitz verlangt, ist man viel viel viel sicherer unterwegs. Nicht hundertprozentig sicher, logo, aber viel sicherer.

Die beste Lösung für jeden? Das bezweifle ich auch. Abstinenz ist noch sicherer, ebenso ein Venenscanner direkt vor Ort am Server ;) Aber der beste Kompromiss aus praktikabler Sicherheit, Komfort und Verständlichkeit ist 2FA derzeit durchaus.

2FA-Authentisierung ist bei Onlineshops eigentlich nur nützlich für den Shop. Nehmen wir mal an, dass jemand mit meinem Amazon-Account betrügerischerweise 20 Waschmaschinen nach Castrop-Rauxel bestellt. Wenn ich den Account vorher perfekt abgesichert hatte, schiebt mir Amazon direkt den schwarzen Peter zu und argumentiert, dass ich wohl verantwortungslos mit meinen Zugangsdaten umgegangen sein muss. Von ihrer Seite aus wär ja alles auf höchstem Niveau abgesichert gewesen. Tatsächlich gibts aber prominente Beispiele, wo trotz 2FA durch andere technische Unzulänglichkeiten, die außerhalb des Verantwortungsbereich des Nutzers lagen, Accounts gekapert werden konnten, z.B. bekannte Youtube-Kanäle. Mir ist es wesentlich lieber, ein vermeintlich „unsicheres“ Authentisierungverfahren einzusetzen, und die Schuld im Zweifelsfall auf das unsichere (auch) vom Händler angebotene Verfahren zu schieben. Denn bevor Amazon GAR kein Geschäft macht, geben sie sich auch mit einem ganz einfachen Passwort ohne 2FA zufrieden. Amazon hat weder meine Handynummer noch gibts irgend ein anderes 2FA-Token. Das kann man bei der Account-Erstellung übrigens auch immer noch so einrichten. Nach zwei bis drei Captchas gibt sich Amazon mit einem achtstelligen Passwort nur aus Kleinbuchstaben zufrieden, das so auch im Duden steht. BTW: Wenn man unbedingt selbst die Beweislast für Missbrauchsfälle tragen will, ist TOTP als 2FA natürlich immer noch besser als SMS, weil Amazon die Handynummer ihrer Kunden gar nichts angeht. ;-)

Leider kann ich das so nicht stehen lassen: 2FA bringt ein deutliches Plus an Sicherheit. Es sollte immer aktiviert sein, nicht nur bei Amazon. Die von Dir geschilderten Fälle sind höchstwahrscheinlich Phishing oder ähnliche Attacken gewesen, sprich: Der User hat’s verbockt.

Natürlich ist 2FA nicht der Sicherheit letzter Schluss, aber eine einfache Methode, Zugänge deutlich besser zu schützen. Die nächste: Ein SICHERES Passwort (https://www.tutonaut.de/anleitung-ein-sicheres-und-leichtes-passwort-erstellen/), dann kann Dein Account auch ohne 2FA nur schwer mittels Brute-Force- oder Wörterbuch-Attacke geknackt werden.

Gegen Phishing und ähnliche Angriffe kannst Du Dich nur mit gesundem Menschenverstand schützen: Keine Links in Mails anklicken, wo Du Dir nicht 100% sicher bist, URLs und Mailadressen genau anschauen. Im Zweifel bei solchen Mails die Dienste-Website direkt manuell via Browser aufrufen und dort einloggen.

Übrigens: Ein „achtstelliges Passwort nur aus Kleinbuchstaben“ ist Harakiri. Ein geknackter Account ist außerdem außerordentlich lästig, wie Du ja in Deinem Beispiel mit den Waschmaschinen schon festgestellt hast.

Wenn Du glaubst, Du hättest im Fall der Fälle eine Chance gegenüber Amazon, weil Du deren Sicherheitmaßnahmen aktiv ignoriert hast, solltest Du Dir aus meiner Sicht eine gute Rechtschutzversicherung zulegen.

Ich denke 2FA bringt in erster Linie nur etwas dem Account Bereitsteller, da er dadurch auch sein eigenes Anmeldeverfahren zusätzlich absichern und den Nutzer eindeutiger identifizieren kann. Letzteres wird wohl der wichtigste Grund sein. Ich nutze ebenfalls nur ein entsprechendes jeweils gut gewähltes Passwort beim Erstellen von einem Account! Andere Daten gibt es auch von mir nicht, keine Handy Nummern oder sonstewas. Da wird auch nichts 3mal verschlüsselt oder mit Manager verwaltet, weil man sonst den Überblick verlieren könnte. Solche Tools verleiten geadezu zu noch mehr Account Erstellungen… Bullshit. Es kann mir Niemend erzählen, dass gerade mehr (!) hinterlegte persönliche Daten das Missbrauchspotential beim Hacken von Seiten verringern. Ich wäre auch mit aller Schärfe für die Nichtkenntlichmachung von Bankdaten in den Einstellungen, z.B, bei hinterlegten Rechnungen oder gnerell bei den Stammdaten selbst. Noch immer ist das bei den allerwenigsten der Fall oder auch nur annähernd angekommen. Das ist für mich schlichtweg Blauäugig und auch Skandalös wenn man die zurückliegende als auch aktuelle Account Hacking Situation (Tendenz zunehmend) in Augenschein nimmt und das, besonders bei solchen Global Online Plattformen, die eigentlich am Besten wissen müßten wie man solche Obergau Situationen vermeidet. Man braucht sich nur die letzten Schlagzeilen anzusehen. Ein anderes Problem ist, dass der Accountersteller im Vergleich zum Bereitsteller, bei Missbrauch oder Nicht-Funktionalität seiner Daten, rechtlich immer wieder über Gebühr in die Haftung genommen wird, im Vergleich zum Bereitsteller. Auch da muß sich unbedingt etwas ändern. Die zunehmende Zentralisierung von sensiblen Daten im Netz birgt auch große Gefahren, da die bisherige De-Zentralisierung – verstreut in verschiedene Bereiche – sich mehr und mehr auflößt. Alleine schon deshalb müssen Plattformbetreiber und Ihre AGBs strenger unter die Lupe genommen, vor allem aber für die Bereitsteller selbst gegenüber dem Nutzer „auf Dauer“ auch verpflichtend werden. Es kann nicht sein, dass der Accountnehmer jedes Jahr einem Meer von Änderungen ausgesetzt wird, welche den AGB Verfasser aus seiner eigenen rechtlichen Bindung nach Gutdünken, gar eigenem Ermessen entläßt wie es ihm gerade gefällt.