Hacker

-

Web & Netzkultur

Internet-der-Dinge-Suchmaschinen: Ist das Deine Webcam da bei Shodan?

Google für das Internet of Things - das wollen Suchmaschinen wie Thingful und Shodan sein. Darüber findet Ihr Webcams, Industrieanlagen,…

-

Gaming

Linux-Quartett – Distri-Impressionen 22: Kali Linux

Lust mal einen Blick in den Werkzeugkasten von IT-Spezialisten und Hackern zu werfen? Kali Linux macht es - heutzutage -…

-

Sicherheit

Anleitung: Logins knacken – auch für Laien

Bruteforce- und Wörterbuch-Attacken gegen Netzwerkadressen sind erstaunlich simpel - und veranschaulichen wunderbar, warum Ihr gute Passwörter nutzen wollt!

-

Netzwerk

Für Laien: Ablauf eines Hacker-Angriffs via USB – aka Reverse Shell

Wie genau kann eigentlich ein Angreifer einen Rechner fernsteuern? Was geht da ab? Ein Beispiel mit USB-Stick und Reverse Shell…

-

Lifehacks

Phishing-Mails: Erkennt Ihr sie? Ein Google-Test verrät es Euch!

Phishing-Mails landen Tag für Tag millionenfach in Postfächern. Hand aufs Herz: Erkennt Ihr die gefälschten E-Mails zuverlässig? Macht den Test!

-

Lifehacks

Anleitung: So könnt Ihr Euch vor einem Hacker-Angriff schützen

Die Hacker-Angriffe und Daten-Leaks der Vergangenheit folgen einem Muster, das Ihr leicht durchbrechen könnt. Denn schuld sind meist die gehackten…

-

Sicherheit

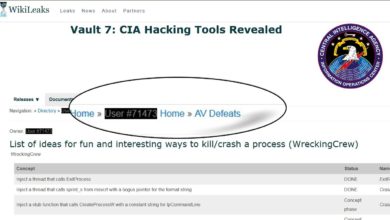

Wikileaks Vault 7 – 7 Links für den Einstieg

Wikileaks Projekt Vault 7 bietet nicht nur schwerverständliches Technik-Foo - auch für Nicht-Experten lohnt sich ein Blick in die Dokumente.…

-

Android

Vollwertige Bildschirm-Tastatur unter Android nutzen

Auch auf dem Smartphone oder Tablet könnt Ihr eine Volltastatur mit Pfeiltasten, F-Tasten und allen Sonderzeichen nutzen: Das Hacker's Keyboard

-

Sicherheit

Google-Konto auf Sicherheitsprobleme überprüfen

Als Google-Nutzer solltet Ihr regelmäßig prüfen, ob Euer Google-Konto gehackt wurde. Über einen praktischen Assistenten geht das ganz einfach!

-

Geekzeug

30 Technik-Bugs für die Ewigkeit

Die zehnte der "10 Plagen der IT-Neuzeit" bekommt Ihren eigenen Artikel: 30 digitale IT-Pickel, von AGBs über Werbung bis zu…

-

Meinung

Die 10 Plagen der Techie-Neuzeit

Die IT-Welt ist voller Plagen: Spyware, Werbung, Abhängigkeit, DRM, Monopolisten, Internetausdrucker, getarnte Shop-Frontends, das böse Klickibunti und mehr.

-

Android

Anleitung: Mobilfunk-Spione entlarven mit Android IMSI-Catcher Detector

Mit einem IMSI-Catcher ist es für Geheimdienste und Kriminelle ein Leichtes, das Smartphone einer Zielperson zu verfolgen - wir zeigen…

-

Sicherheit

Anleitung: Zwei-Faktor-Authentifizierung in Dropbox aktivieren

Mit der zweistufigen Überprüfung könnt Ihr Euer Dropbox-Konto zuverlässig absichern und Euch so vor Hackern und anderen Angreifern schützen. Wir…

-

Hardware

Anleitung: Updates auf Synology-NAS installieren und Sicherheitslücken schließen

Die Daten auf Eurer NAS sind nur dann sicher, wenn Ihr die wichtigen Sicherheitsupdates installiert. Wir zeigen Euch, wie das…