sicherheit

-

Sicherheit

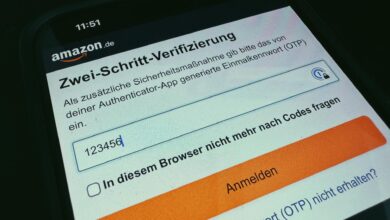

Amazon-Konto absichern: Von SMS auf 2FA wechseln

Den Zugriff auf Euer Amazon-Konto solltet Ihr so sicher wie nur irgend möglich gestalten. Aus diesem Grund bietet das Unternehmen…

-

iPhone, iPad & Co.

iPhone: Erweiterten Diebstahlschutz aktivieren

Für Diebe ist ein iPhone eigentlich nur semi-interessant, sind doch viele Rücksetzoptionen durch die enge Bindung an Euren iCloud-Account gesperrt.…

-

Sicherheit

WhatsApp: Chats sperren und mit Biometrie schützen

Ihr wollt verhindern, dass andere Eure Chats in WhatsApp sehen? Kein Problem! Wir zeigen Euch, wie Ihr den Zugriff sperren…

-

Sicherheit

Dateien im Browser verschlüsseln: Schnell, einfach und kostenlos

Dateien verschlüsseln, ohne ein Programm installieren zu müssen? Und dann noch standardkonform und Open Source? Jap, das geht!

-

Netzwerk

VPN mit Tailscale – einfach und kostenlos

Sicherer und vor allem einfacher Zugang ins heimische Netzwerk - das Versprechen von Tailscale. Was taugt der Dienst aus Kanada?

-

Sicherheit

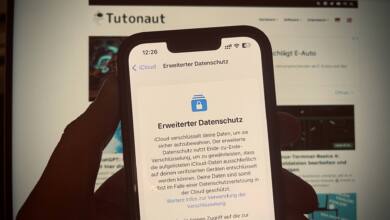

Erweiterter Datenschutz für iCloud: So aktiviert Ihr die Ende-zu-Ende-Verschlüsselung

Apple erlaubt ab sofort, alle iCloud-Daten zu verschlüsseln und die Schlüssel selbst zu halten. Wir zeigen, was Ihr dabei beachten…

-

iPhone, iPad & Co.

iPhone: Gespeicherte WLAN-Passwörter anzeigen

Ihr habt das WLAN-Passwort vergessen? Kein Problem! Auf dem iPhone könnt Ihr gesicherte WLAN-Passwörter ganz einfach einsehen.

-

Hardware

Transferpresse für T-Shirts: Wie geht’s? Was braucht man? Und lohnt es sich?

Transferpresse, Plotter, etliches Zubehör, diverse Folien ... der Weg zu selbst gestalteten Textilien ist nicht ganz einfach. Ein Überblick.

-

Software

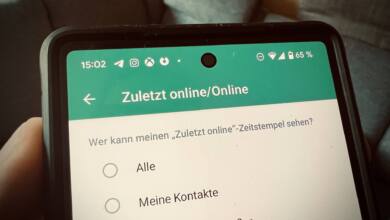

WhatsApp: Online-Status verstecken

Ihr wollte nicht, dass Eure WhatsApp-Kontakte sehen, ob und wann Ihr online seid? Mit den neuen Datenschutzeinstellungen ist das kein…

-

Web & Netzkultur

Mastodon: Konto mit 2-Faktor-Authentifizierung absichern

Mit 2FA wird alles besser ;) Wie Ihr ein Mastodon-Konto zusätzlich per Smartphone schützt und was 2FA überhaupt ist und…

-

Mac & MacOS

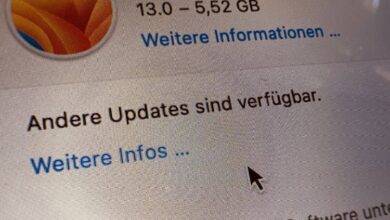

macOS: Wichtige Updates ohne System-Upgrade installieren

Falls Ihr noch nicht auf macOS Ventura umgestiegen seid, entgeht Euch unter Umständen ein wichtiges Sicherheitsupdate. So installiert Ihr es!

-

Sicherheit

iOS 16 Passkeys: So könnt Ihr die Anmeldung ohne Passwort testen

Mit Passkeys sollen unsichere Passwörter der Vergangenheit angehören. Auf einem iPhone mit iOS 16 könnt Ihr die passwortlose Anmeldung einfach…

-

Android

Android setzt App-Berechtigungen automatisch zurück – so verhindert Ihr es

Google hat ein System in Android integriert, das nicht verwendeten Apps Berechtigungen entzieht. Wenn Euch das nicht passt, schaltet es…

-

Sicherheit

Google Chrome: Gespeicherte Passwörter anzeigen, prüfen und löschen

Wer seine Passwörter im Browser speichert, sollte sie ab und zu überprüfen. Wir zeigen Euch, wie es bei Google Chrome…

-

Sicherheit

Anleitung: Ordner-Backup auf NAS mit Synology Drive einrichten

Ihr habt ein Synology NAS im Einsatz? Dann könnt Ihr ganz einfach Backups Eurer wichtigen Daten und Ordner einrichten. Wir…

-

Android

Android: Nur eine App erlauben (Kiosk-Modus)

Ihr wollt nur eine einzelne App auf Eurem Android-Smartphone erlauben? Das geht: Mit der Bildschirmfixierung sperrt Ihr den Zugriff auf…

-

Web & Netzkultur

15 spannende Darknet-Seiten – mit Links

Im Darknet gibts nicht nur illegalen Scheiss, sondern tatsächlich nützliche, spannende, interessante Seiten. Wir haben Euch 15 spannende Vertreter herausgesucht.

-

Meinung

Amazon: Paket gegen Passwort? Äh, nein?

Paketübergabe nur per Passwort? Wen will Amazon da wovor schützen? Aktionismus, der nicht funktionieren wird.

-

Sicherheit

Google: Sicherheitsprüfung für Eure Konten durchführen

Ihr verwendet ein Google-Konto? Dann solltet Ihr unbedingt prüfen, ob es auch angemessen abgesichert ist. Ein Assistent hilft dabei!

-

Sicherheit

Anleitung: 2-Faktor-Authentifizierung per App einrichten

Die Zwei-Faktor-Authentifizierung sorgt für Online-Sicherheit - doch wie funktioniert das? Wir zeigen Euch, wie Ihr Eure Accounts effizient absichert.

-

Android

Medizinische Notfallinfos auf Android-Smartphones hinterlegen

Mit ein paar Minuten Aufwand kann Euer Smartphone zum Lebensretter werden. Klingt übertrieben? Ist es nicht ;-) Wir zeigen Euch,…

-

Sicherheit

2-Faktor-Authentifizierung: Mit dieser Datenbank sichert Ihr Eure Online-Konten ab

Per Zwei-Faktor-Authentifizierung sichert Ihr Online-Konten. Doch wo geht das und wie findet Ihr die nötigen Infos? Eine Datenbank hilft weiter.

-

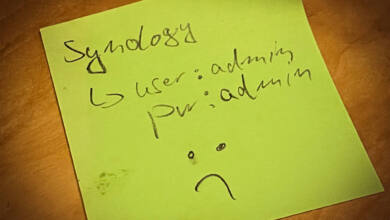

Sicherheit

Synology: Admin-Konto deaktivieren und Sicherheit erhöhen

Das Admin-Konto auf Eurem Synology-NAS kann ein Sicherheitsrisiko sein. Warum das so ist und wie Ihr es abschaltet, verraten wir…