gpl

-

Netzwerk & IP

Checkmk-Serie: Installieren und Hosts überwachen

Checkmk-Serie Teil 1: Installation, Instanzen einrichten, Hosts aufnehmen, Dienste überwachen und Monitoring Agents installieren. Kein Vorwissen nötig!

-

Meinung

Mach’s gut Firefox – *23.09.2002 †27.11.2017

Nach 15 Jahren ist Schluss - Firefox, mach Dich von dannen. Wir gehen getrennte Wege, ich will nicht mehr. Die Add-ons, die mich hielten, sie…

-

Software

(Ubuntu-Desktop per) Docker-Container unter Windows nutzen – adé VM

Docker-Container sind die schlanke Alternative zu Virtuellen Maschinen. So schnell und einfach gab's etwa Ubuntu auf dem Windows-Desktop noch nie!

-

Audio & Video

Kodis Web-Oberfläche als Windows-App nutzen

Kodi bringt eine richtig hübsche und funktionale Web-Oberfläche mit, die Ihr auch als Desktop-App nutzen könnt - mit Google Chrome oder Windows-Bordmitteln.

-

Office & Business

Anleitung: Juristische Gliederung für OpenOffice und LibreOffice erstellen

Eine juristische Gliederung spendieren OpenOffice und LibreOffice standardmäßig nicht, aber mit einem winzigen Kniff klappt selbst das böse "aa)".

-

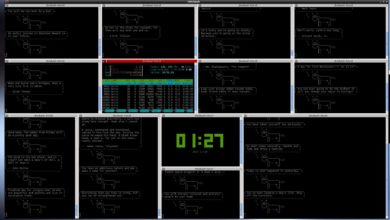

Linux im Griff

Terminator – Ein Traum von einem Terminal

Terminator ist ein Terminal mit zwei mächtigen Features: Viele, sauber arrangierte Terminals in einem Fenster und Bedienung mehrerer Rechner gleichzeitig.

-

Linux im Griff

Windows am Dual-Boot-Rechner als Standard starten

Ihr habt ein Dual-Boot-System mit Windows und Linux? Wenn standardmäßig Linux startet, Ihr aber lieber Windows hättet, genügt ein Eintrag im Boot-Manager.

-

Android

Heimnetzwerk mit Android scannen und Geräte ansteuern

Welche Geräte sind in meinem Heimnetzwerk? Welche Ports sind offen? OK, dann bitte Verbindung zu Gerät XY aufbauen. Unter Android funktioniert das genau so!

-

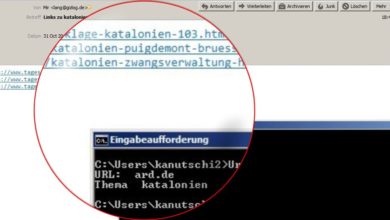

Office & Business

Skript: Website durchsuchen und Ergebnisse mailen lassen

Stiller Mail-Versand aus Skript oder Terminal unter Windows mit SwithMail: URL eingeben, Thema bestimmen, Linkliste mailen lassen - ohne Interaktion.

-

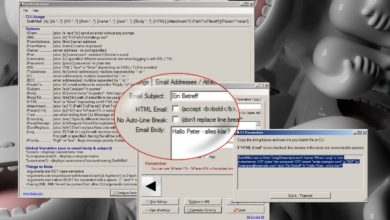

Office & Business

Anleitung: Mails ohne Interaktion per Terminal/Batch verschicken

Ihr wollt Mails aus dem Terminal, aus Skripten oder einfach still ohne Interaktion verschicken? Voll- oder halbautomatisch? Oder manuell? So geht's:

-

Android

Wohin funkt mein Smartphone? Verbindungen rückverfolgen

Apps bauen gerne Verbindungen zu Hersteller-Servern auf. Wenn Ihr Heim-Anrufe samt Ort und Namen rückverfolgen wollt, hilft eine Open-Source-App.

-

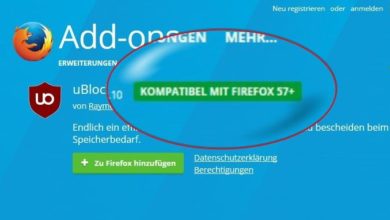

Software

Neuer Firefox im November – alle Add-ons und Themes tot!

Firefox 57: Endlich weniger RAM-Verbrauch? Und neues Add-on-System - ALLE alten Erweiterungen werden nicht mehr funktionieren! Was geht, was nicht?

-

Linux im Griff

Der Desktop mal völlig anders: Tiling Window Manager XMonad

Wer Desktop und Fenster mal völlig neu erleben will, sollte einen Blick auf XMonad werfen: Fenster in Rastern, flexible Layouts, simple Tastatursteuerung.

-

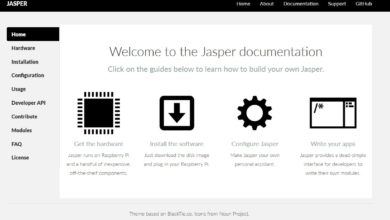

Linux im Griff

Freie Alexa-Alternative mit Jasper – oder auch nicht

Mit Jasper und einem Raspberry Pi könnt Ihr Geräte wie Amazon Echo samt Alexa nachbauen - nun, könntet, würde es die Dokumentation nicht versauen ...

-

Android

Anleitung: Mit Android auf LAN-Freigaben zugreifen

Der einfachste Weg, Dateien zwischen Smartphone, NAS und PC zu teilen? Stinknormale Freigaben! Unter Android mit Google Samba Client oder Total Commander.

-

Audio & Video

Anleitung: Videoschnitt, Effekte und Übergänge mit OpenShot

Videoschnitt, Effekte und Übergänge - mit OpenShot geht das endlich einfach, professionell, kostenlos und unter Windows, Mac und Linux. Die Basics:

-

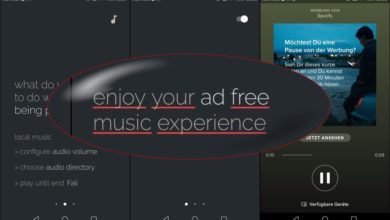

Android

11 kostenlose Android-Spiele ohne Werbung

Open-Source-Spiele sind besser als ihr Ruf - vor allem, weil es direkt zur Sache geht, ohne Menüs, Werbung, Geplänkel. Für Gelegenheitsspieler der Himmel!

-

Lifehacks – digital und analog

Anleitung: Google im Terminal nutzen

Mit Googler nutzt Ihr Google im Terminal - und bekommt eine farbige, sauber sortierte Ergebnisliste mit anklickbaren Links. Ein tolles Python-Skript!

-

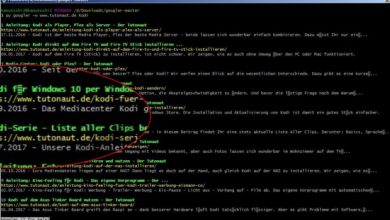

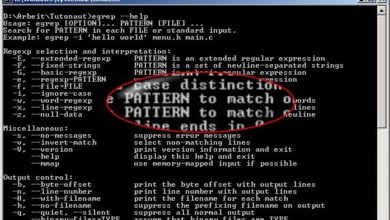

Linux im Griff

Volltextsuche für alle Systeme

Ihr wollt in Tausenden Dateien nach 20 Begriffen suchen? Mit grep kein Problem unter Windows, Linux, Android, Mac. Ein paar Beispiele für den Einstieg:

-

Software

Unbekanntes Fenster? So stellt Ihr die Quelle fest.

Unbekanntes Fenster unter Windows? Fehlermeldungen, Fragen nach Backups? Wenn Ihr wissen wollt, wo sie herkommen, nutzt ein kleines AutoHotkey-Helferlein.

-

Audio & Video

Synfig-Anleitung: Figuren per Skelett animieren

Die eigene Comic-Serie? Mit Synfig technisch kein Problem: Zeichnet eine Figur, baut ein simples Skelett und animiert es zum Laufen - Einsteiger-tauglich!

-

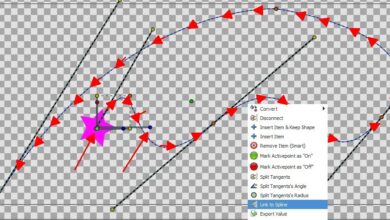

Audio & Video

Synfig-Anleitung: Objekt entlang eines Pfads animieren

Im zweiten Teil der Synfig-Serie animiert Ihr ein Objekt an einem Pfad entlang - ganz simpelt Schritt für Schritt.

-

Linux im Griff

Anleitung: Animationen für Einsteiger – kostenlos mit Synfig

Mit Synfig Studio könnt Ihr komplexe Animationen mit minimalem Aufwand erstellen - natürlich kostenlos und plattformunabhängig.

-

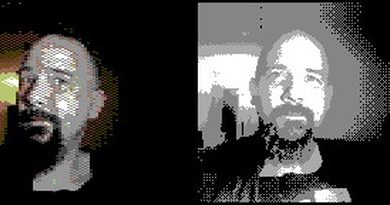

Android

Retro-Fotos und -Videos in Gameboy- und C64-Style

Fotos und Videos im Gameboy-Style? Oder lieber C64? Amstrad? Macintosh? Retroboy für Android hat ein Herz für alte Nerds ;)

-

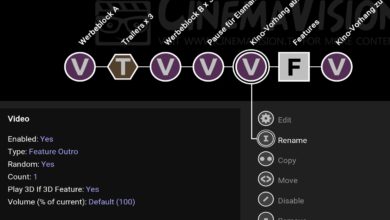

Audio & Video

Anleitung: Kino-Feeling für Kodi – Das eigene Vorprogramm

Kino-Feeling für Kodi: Werbung - Trailer- Werbung - Eis-Pause - Licht aus - Vorhang auf - Film ab. Wer sich daheim kinomäßig in Stimmung bringen…