Mit Wordpress könnt Ihr ziemlich einfach ein Blog-Netzwerk aufziehen. So lassen sich mit einer Installation und einer Datenbank Dutzende unabhängige Blogs betreiben. Das Multisite-Feature ist simpel – lediglich das optionale Sahnehäubchen ist ein Stolperstein.Weiterlesen »

Netzwerk

-

Wordpress-Multisite: Mehrere Blogs mit einer Installation

-

Android-Dateien mit PCs teilen – per WiFi oder Internet

Dateien lassen sich nicht nur mit Apps und anderen Smartphones teilen, sondern auch mit ganz normalen Desktop-Rechnern. Unter Android gibt es dafür eine systemeigene Funktion, über die Google-Server, Ihr könnt aber per App im LAN teilen – und zwar ohne auf dem PC etwas installieren zu müssen. Freilich klappt das auch mit anderen Smartphones/Tablets per QR-Code und allen anderen Geräten, die einen Browser haben und sich im selben Netzwerk befinden.Weiterlesen »

-

OpenMediaVault: Docker-Container aufsetzen und im Netzwerk erreichen

Wir haben ein OpenMediaVault-Tutorial und auch eine simple Docker-Einführung. Und wenn Ihr beides gelesen habt – tja, dann bringt Euch das wenig ;) Einen Docker-Container in OpenMediaVault zu starten ist im Grunde ganz einfach, ihn ins Netzwerk zu integrieren

ein abartiger Grausmittlerweile endlich auch. Dennoch, wirklich intuitiv funktioniert hier immer noch nichts. Hier seht Ihr am Beispiel einer Web-Oberfläche für den eBook-Manager Calibre, wie Ihr Container in Euer ganz normales LAN bekommt.Weiterlesen » -

Synology-NAS: Festplatten und Daten in ein neues NAS-Gehäuse mitnehmen

Wer hier regelmäßig mitliest, weiß: Ich bin ein ziemlich großer Fan der NAS-Systeme von Synology. Aus eben diesem Grund habe ich kürzlich für einen recht guten Kurs die Synology DiskStation 718+ geschossen, die nach rund fünf Jahren meine treue DiskStation 213+ ersetzen soll. Natürlich sollen alle Daten und vor allem die diversen Dienste vom alten auf das neue NAS mitgenommen werden. Kein Problem: Diese Anleitung zeigt, wie die NAS-Migration funktioniert. Weiterlesen »

-

Kodi 18 Leia: Grundeinrichtung, Add-ons, Bibliothek

Im Folgenden seht Ihr, welche Einstellungen Ihr direkt nach der Installation von Kodi anschauen solltet. Angefangen von der Umstellung auf Deutsch über die wichtigsten Grundeinstellungen bis hin zur Installation von Add-ons und einer eingerichteten Bibliothek samt Metadaten. Und hier und da gibt es noch ein paar Tipps zur Nutzung. Jeder Schritt ist im Bild, als Basis dient das aktuelle Kodi 18 mit Standard-Theme.Weiterlesen »

-

Meinung: Sicherheitskameras bitte ohne Abo-Zwang!

Sie ist so schön die neue Welt der Dienste: Sicherheitskamera mit HomeKit-Anbindung? Gibt es mittlerweile ausreichend viele. Doch der wahre Preis steht oft im Kleingedruckten: 30 Tage Testzugang zum Abo, sonst teurer Elektroschrott. Amazons Blink Kameras sind toll vom Formfaktor, aber lokal können die Aufnahmen gar nicht mehr gespeichert werden, was wenn Amazon doch mal Geld für die Aufnahmen haben will? Dann haben wir wieder mehr Elektroschrott… Logitechs Circle 2 (wir testeten…) ist eine super Kamera, aber auch hier, keine lokale Speicherung vorgesehen.Weiterlesen »

-

Anleitung: NAS-Zugriff per Internet mit Synology QuickConnect

Wenn Ihr Eure Daten auf einer Synology-NAS lagert, wollt Ihr vermutlich nicht nur von zuhause, sondern auch von unterwegs darauf zugreifen können. Für diesen Zweck gibt es eine Reihe von Möglichkeiten. Eine der einfachsten ist die Nutzung eines kostenlosen Synology-Kontos in Kombination mit Synology QuickConnect. Wir zeigen Euch, wie Ihr den praktischen Dienst einrichtet und nutzt. Weiterlesen »

-

Windows 10: Datennutzung im WLAN oder via Ethernet limitieren

Immer und überall online sein – theoretisch machbar, in der Praxis jedoch nicht ohne weiteres möglich. Spätestens, wenn Ihr Euren Laptop unterwegs via Tethering oder interner Daten-SIM ins Internet bringt, können knappe Datenlimits zum Problem werden. Arbeitet Ihr unter Windows 10, könnt Ihr aber zumindest dafür sorgen, dass das System sich meldet, sobald das Datenkontingent erschöpft ist. Der Grund: Windows 10 überwacht nicht nur Euch, sondern auch den Datenverbrauch via WLAN oder Ethernet-Verbindung. Auf Wunsch könnt Ihr dabei ein Datenlimit festsetzen. Weiterlesen »

-

Anleitung: Dateien auf laufenden Raspberry Pi kopieren

Wenn ein Raspberry Pi im Netzwerk beispielsweise als Mediacenter läuft, müsst Ihr manchmal Dateien darauf kopieren. Zum Beispiel, um Erweiterungen in Kodi zu installieren, die nur als ZIP-Datei existieren. Dafür gibt es mehrere Möglichkeiten – auch ohne zum Raspi zu laufen.Weiterlesen »

-

Anleitung: Steam-Spiele auf dem Raspberry Pi zocken

Der Raspberry Pi ist in Sachen Vielseitigkeit kaum zu schlagen: Ob als Bastel-Computer, KODI-Player oder Desktop-Ersatz, der Mini-Rechner zum Mini-Preis kann fast alles. Nun wird er auch noch zur Gaming-Lösung – zumindest, wenn Ihr auch noch einen „echten“ Spiele-PC im Haushalt nutzt. Steam In-Home-Streaming auf dem Raspi macht es möglich. Weiterlesen »

-

8 Wege, um Kodi auf den TV zu bekommen

Kodi ist unser aller Lieblings-Mediacenter – zu Recht. Und die erste Frage, die sich die meisten stellen müssen ist: Wie kommt Kodi nun auf den Fernseher? Manchmal ist es sehr einfach, manchmal elende Frickelei – zumindest und vor allem auf nicht smarten Geräten. Immerhin: Es geht fast immer (quasi) kostenlos.Weiterlesen »

-

Über 1700 freie Android-Apps – ohne Google, Werbung & Co.

Als Google-Play-Junkies kennt Ihr solche Apps kaum noch: Kostenlos, ohne Werbung, ohne Tracking, ohne In-App-Käufe, ohne „Premium“-Versionen, ohne unnötige Berechtigungen und sogar ganz ohne Konto. Bei F-Droid gibt es davon über 1.700. Und zwar nur diese Apps – also ohne Sucherei!Weiterlesen »

-

Anleitung: PC im Netzwerk umbenennen

Jeder Windows-PC hat einen Namen. Nein, damit meine ich nicht den niedlichen Kosenamen, den Ihr Eurer Daddelkiste verpasst, sondern einen exakten Gerätenamen. Mit diesen werdet Ihr vor allem dann konfrontiert, wenn Ihr Euren Windows-PC in einem Netzwerk ansprechen wollt. Hier tauchen die PCs nämlich unter dem Namen auf, den Ihr in den Systemeinstellungen festgelegt habt. Manche Arbeitgeber oder auch Universitäten setzen bestimmte Namenskonventionen voraus, wenn Ihr Euch mit Eurem Laptop oder Desktop in das Netzwerk einloggt. Wir zeigen Euch, wie Ihr Euren PC umbenennen könnt. Weiterlesen »

-

Windows 10: Probleme mit automatischen Assistenten beheben

Windows 10 macht scheinbar immer noch vielen Menschen jede Menge Ärger. Doch es gibt Hoffnung: Das System bietet für viele „Standardprobleme“ die passenden Lösungen direkt unter der Haube. Dafür müsst Ihr Euch nicht einmal auf die Kommandozeile begeben (wobei das natürlich auch Spaß macht ;) ). Wir zeigen Euch, wie Ihr die praktischen Assistenten nutzt, um häufige Windows-Probleme zu lösen. Weiterlesen »

-

Anleitung: NAS & Co. unter Windows überwachen

Was macht die NAS-CPU gerade? Wie voll sind die Festplatten vom Media-Server? Wie hoch ist der Netzwerkverkehr am Router? Gibt es irgendwelche Fehlermeldungen? Wenn Ihr eine oder mehrere NAS im Auge behalten wollt, oder sonstige Netzwerkrechner, geht das auch zentral unter Windows. Vor allem: Mit sehr wenig Aufwand und „absolut“ Laien-tauglich.Weiterlesen »

-

Anleitung: Navigationsbereich im Windows Explorer anpassen

Im Explorer findet Ihr links in der Navigation standardmäßig Favoriten, Computer, Netzwerk, Bibliotheken und Arbeitsgruppe. Favoriten könnt Ihr einfach mit der Maus anlegen und löschen. Aber alles andere? Braucht Ihr wirklich die Netzwerkgruppe? Löschen könnt Ihr alles, aber dafür muss die Registry ran.Weiterlesen »

-

Die 10 wichtigsten Hardware- und Systeminformationen auslesen

Wenn Ihr Infos über Eure Hardware-Komponenten oder Euer System benötigt, seid Ihr hier richtig: Wir zeigen Euch, wie Ihr an CPU-, GPU- oder SSD-Modellbezeichnungen kommt, an die genaue Windows-Version, die Seriennummer oder die IP-Adressen. Plus massig Zusatzinfos!Weiterlesen »

-

Anleitung: Beweis-Fotos mit Android teilen

Mit der App ProofMode könnt Ihr Fotos mit so genannten Beweis-Metadaten erstellen und teilen. Das Foto wird mit Metadaten wie Aufnahmeort, Gerätename und Netzwerk angereichert, digital signiert und in ein hübsches ZIP-Archiv verpackt. Damit könnt Ihr später hundertprozentig sicher Manipulationen nachweisen.

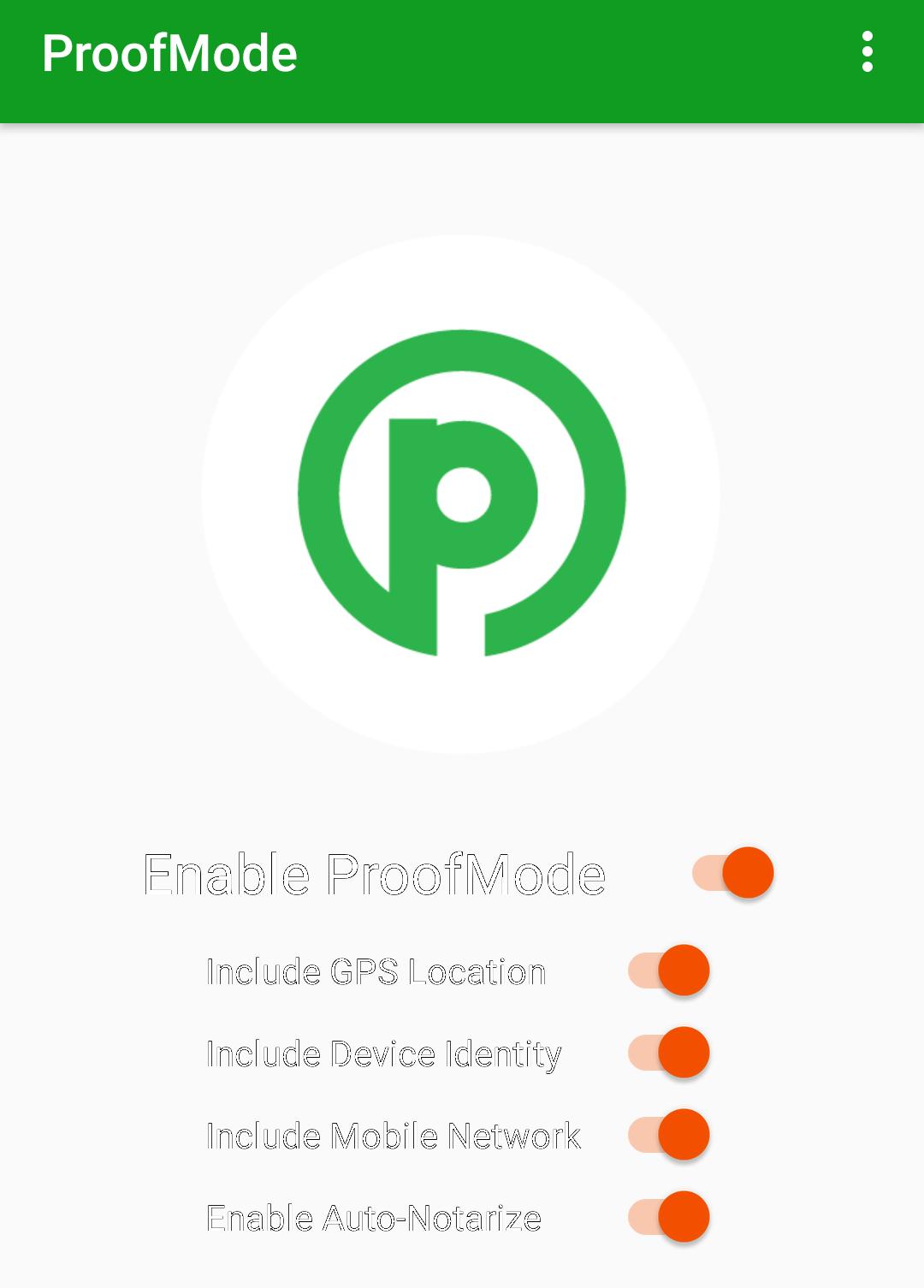

1. ProofMode konfigurieren

Installiert ProofMode aus Google Play und start es. In der App selbst müsst Ihr lediglich festlegen, welche Metadaten Ihr verwenden wollt.

Überlegt gut, welche Infos Ihr in das Beweispaket einbauen wollt! 2. Foto erstellen und teilen

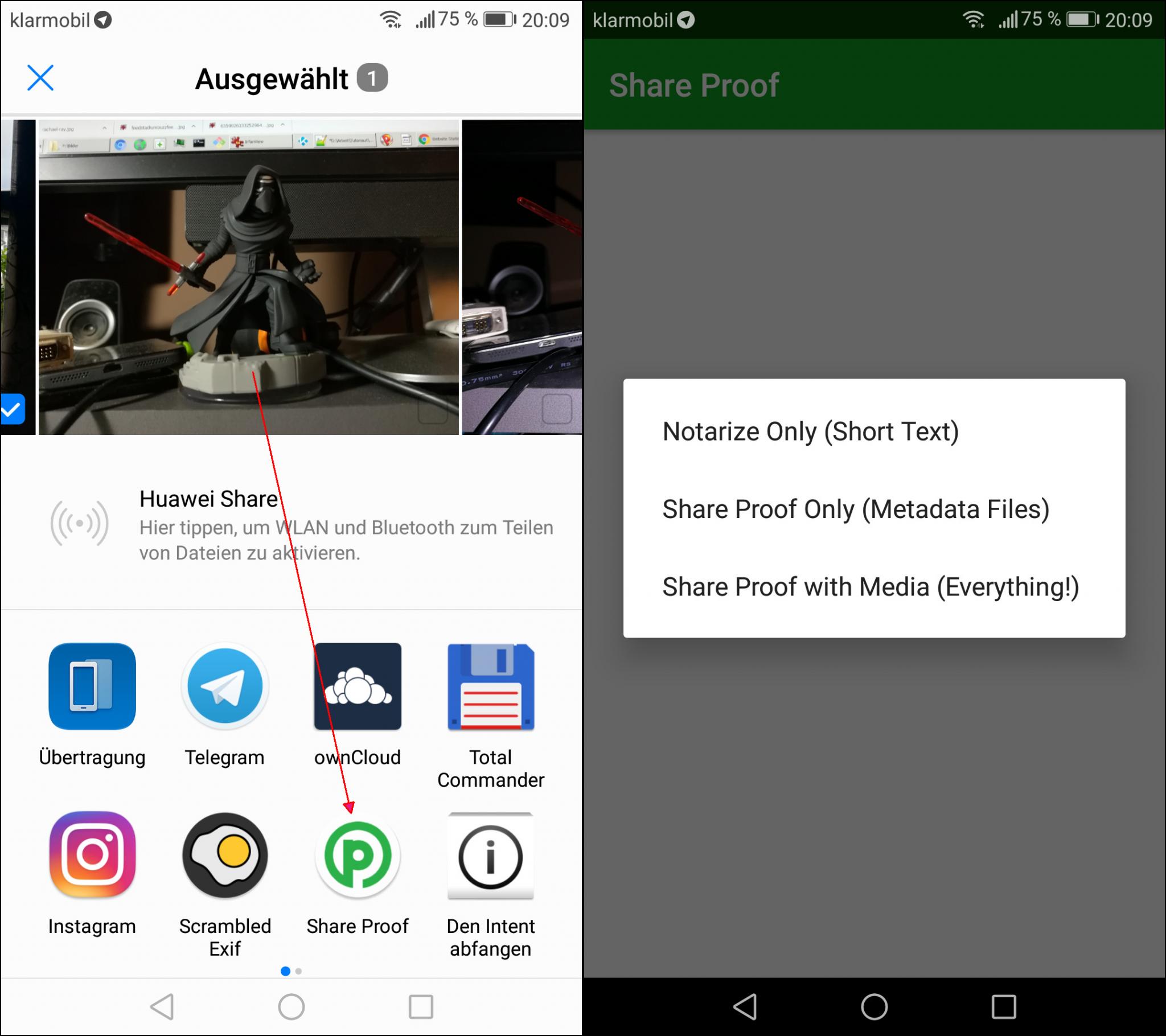

Nehmt nun wie gewöhnlich ein Foto auf oder wählt eines aus der Galerie, startet dann den Teilen-Dialog und teilt über ProofMode. Im folgenden Dialog könnt Ihr wählen, was genau geteilt werden soll: Notarize Only signiert das Bild und stellt ein paar wenige Infos zum Teilen zusammen, Share Proof Only teilt die Metadatendateien und Share Proof with Media teilt letztlich alles inklusive Bild – wählt die letzte Option. Und wieder poppt der Teilen-Dialog auf – teilt beispielsweise via Email.

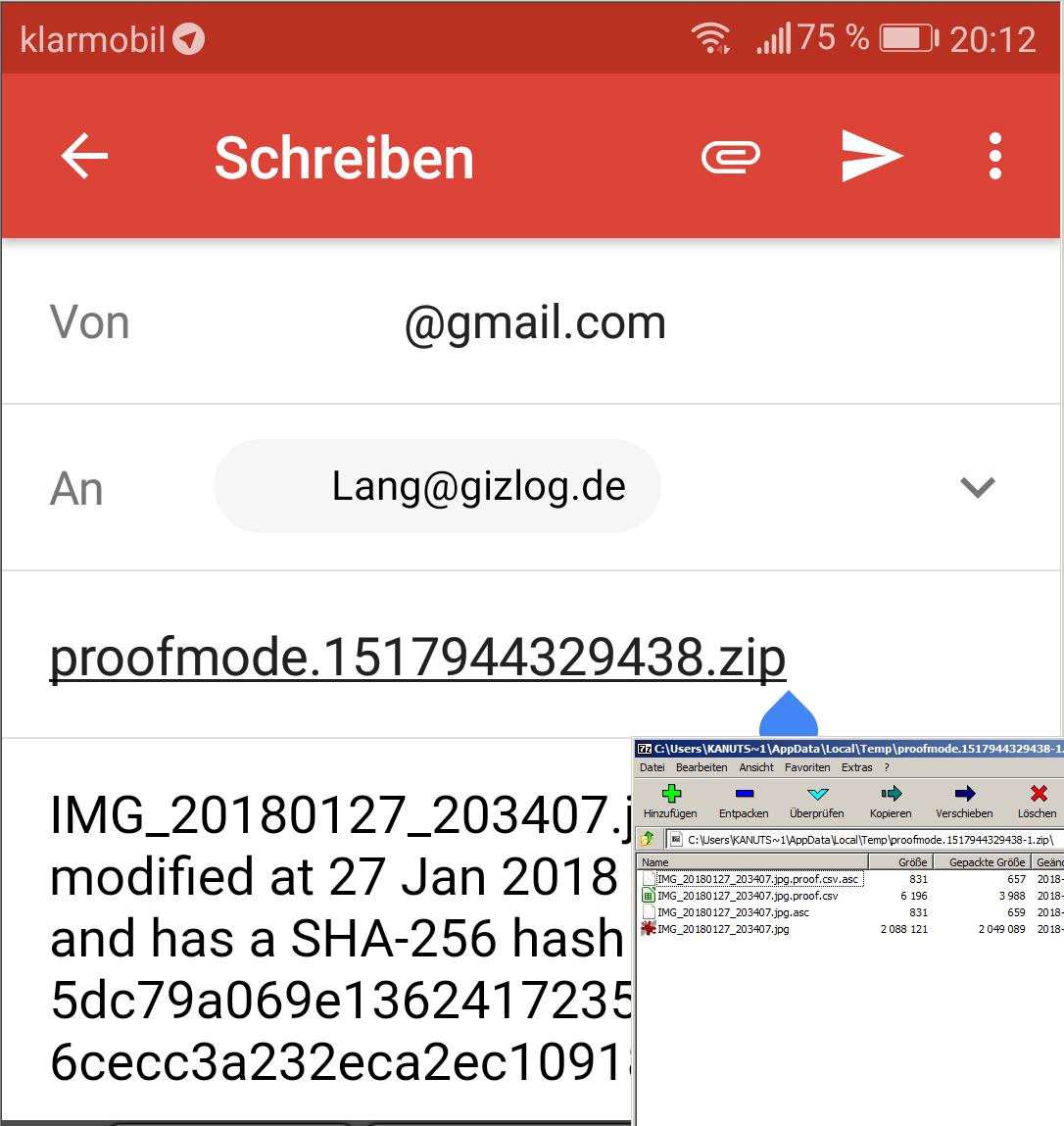

ProofMode nistet sich einfach als Teilen-Ziel ein. 3. Das finale Archiv

Ihr teilt dann letztlich ein Archiv, das das Bild selbst enthält, eine CSV-Datei mit den Metadaten und zwei ASC-Dateien. Und genau diese ASC-Dateien sind das eigentlich Spannende: ProofMode jagt Bild und CSV-Datei durch kryptographische Werkzeuge, die jeweils einen so genannten Hash erstellen. Der Hash ist einfach eine wirre Menge von Zeichen, die dieses Bild hundertprozentig eindeutig identifiziert. Wird auch nur ein Bit an Bild oder CSV-Datei geändert, würden dieselben Werkzeuge einen anderen Hash produzieren. Voraussetzung dafür ist ein Schlüssel (wieder eine wirre Menge von Zeichen) – diesen könnt Ihr in der App selbst über das Menü und Export Public Key exportieren.

Den technischen Hintergrund zu erläutern würde jetzt (viel) zu weit gehen, aber es ist im Grunde das Gleiche Verfahren wie bei verschlüsselten Emails. Schaut sonst einfach mal im Netz nach Stichworten wie Public Key Infrastructure (PKI) oder Pretty Good Privacy (PGP). Spannendes Thema, aber nicht ganz trivial – zum Benutzen von ProofMode müsst Ihr nichts davon wissen.

Foto, Metadaten und zwei Signaturen – damit ist alles gesagt ;) -

Anleitung: Torrent-Datei öffnen unter MacOS und Windows

Vielleicht seid Ihr schon das ein oder andere Mal bei Downloads auf sogenannte Torrent-Dateien gestoßen. Dabei handelt es sich um Dateien für das recht alte Filesharing-System Bittorrent. Bittorrent wurde in der Vergangenheit oft für Warez, Filez und anderes illegales Zeug missbraucht, ist aber heute eine und legale praktische Methode, große Dateien wie etwa Linux-Distributionen schnell herunterzuladen. Und so könnt Ihr unter MacOS oder Windows eine Torrent-Datei öffnen.Weiterlesen »

-

Serie: Checkmk Schritt für Schritt – Übersicht

Willkommen zum Beginn einer Serie zur Open-Source-Netzwerküberwachung mit Checkmk. Ihr findet hier Schritt-für-Schritt-Anleitungen für einzelne Aufgaben. Auf große Erklärungen verzichten wir, aber Ihr kommt ohne Vorwissen auf dem einfachsten Weg zu einem Ergebnis. In diesem Artikel findet Ihr immer alle Links zu den einzelnen Teilen.Weiterlesen »

-

Check_MK-Serie: Windows-Tasks überwachen

Welche Programme laufen auf diesem und jenem Windows-Rechner? Das dürfte wohl die meisten Admins interessieren, selbst die daheim. Im Grunde ist das super simpel, dank fertigem Windows-Prozesse-Plugin – aber leider handelt es sich um ein Powershell-Skript, und das braucht noch etwas Liebe …Weiterlesen »

-

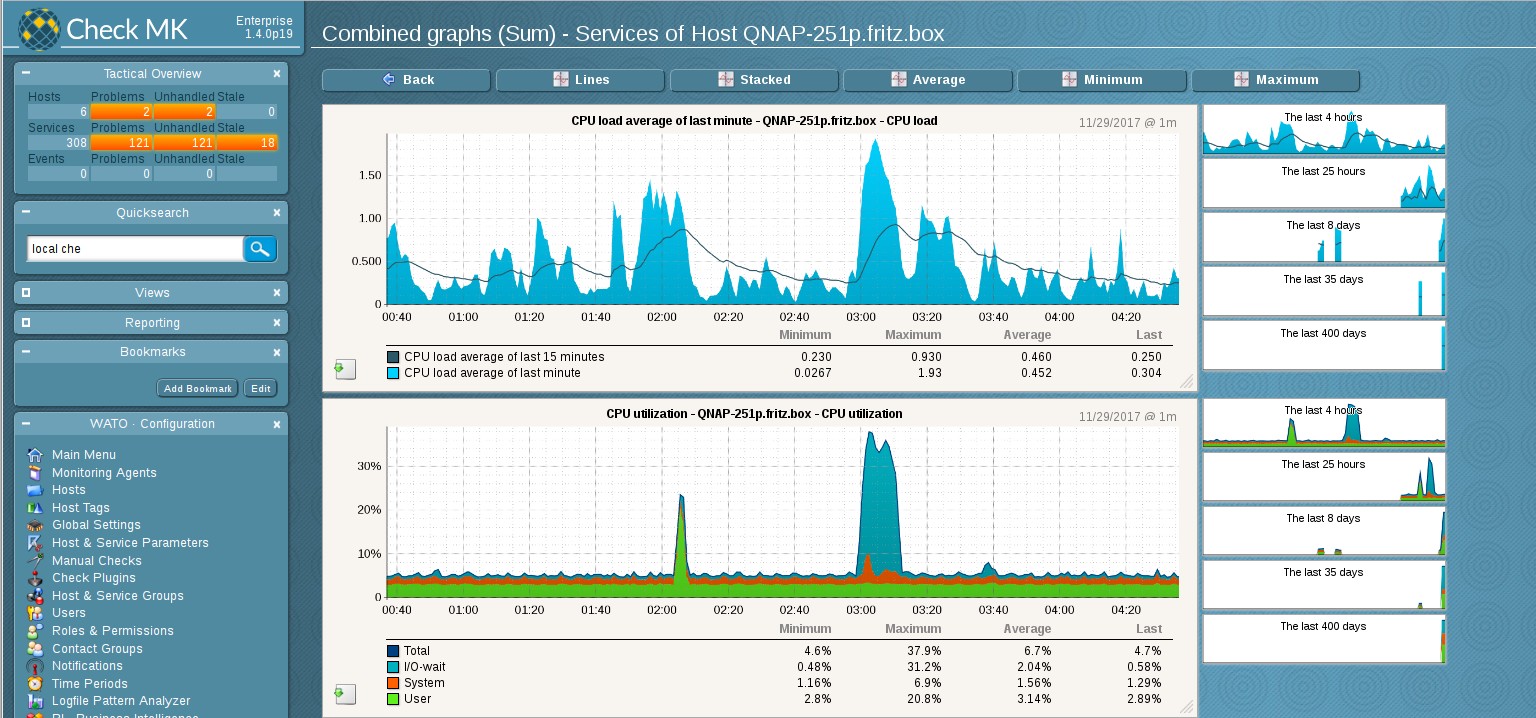

Check_MK-Serie: NAS per SSH überwachen, Agent manuell installieren

Nicht immer lässt sich ein Monitoring Agent bequem über die Web-Oberfläche und ein vorgefertigtes Paket installieren. Zum Beispiel bei vielen NAS. Aber es geht auch manuell, Check_MK unterstützt nach eigener Aussage jedes Linux zumindest grundsätzlich. Und auch die Standardkommunikation über Xinetd und Port 6556 funktioniert nicht immer – SSH aber vermutlich fast immer!

Alle anderen Teile der Check_MK-Serie haben wir hier in einem Übersichtsartikel aufgeführt, samt einiger Check_MK-Basics.

1. Agent manuell installieren

Der Übersicht halber, hier zunächst der gesamte Workflow: Auf der NAS wird der Agent installiert, auf dem Server wird eine SSH-Identität eingerichtet, damit der Agent darauf zugreifen kann und letztlich wird in der Check_MK-Web-Oberfläche eine Regel eingerichtet, dass der entsprechende Host seine Daten eben per SSH anliefert.

Sofern nicht schon geschehen, nehmt die NAS zunächst als Host in Check_MK auf – sei es manuell wie in Teil 1 geschildert oder mit dem Bulk Import aus Teil 3.

Installiert nun den Agenten auf dem gewünschten NAS- oder Sonstwas-Gerät:

cd /usr/local/bin wget https://mein-check-mk-server/meinesite/check_mk/agents/check_mk_agent.linux mv check_mk_agent.linux check_mk_agent chmod 755 check_mk_agentIhr ladet also den Agenten aus dem Site-Verzeichnis Eures eigenen Check_MK-Servers herunter, entfernt die .linux-Endung und setzt die Rechte auf 755. Mit check_mk_agent test könnt Ihr wieder testen, ob das Skript läuft.

2. SSH-Identität erstellen

Wechselt nun zum Check_MK-Server und meldet Euch mit „su – meinesite“ als Site-Nutzer an – schließlich geht es nur darum, dass die NAS (hier 192.167.178.75) mit der Instanz kommunizieren kann. Und dann:

ssh-keygen -t ed25519 ssh-copy-id -i .ssh/id_ed25519.pub nas-nutzer@192.168.178.75Damit wird ein SSH-Schlüsselpärchen erzeugt und der private Schlüssel landet auf der NAS. Tipp: Gebt für den Schlüssel keine Passphrase an, sonst müsstet Ihr das bei jedem Start eingeben. (Das ed25519 könnt Ihr natürlich auch weglassen, dann werden Standard-RSA-Keys erstellt; aber so seht Ihr zumindest, dass an dieser Stelle noch ein Algorithmus kommt.)

3. Zugriff beschränken

Jetzt wieder zurück zur NAS: Beschränkt nun den SSH-Zugriff auf den Agenten – der Rest des NAS hat ja nichts am Server verloren. Vermutlich ist zumindest der gruselige vi-Editor vorhanden:

vi root/.ssh/authorized_keysAuf Nicht-Qnap-Geräten sieht der Pfad vermutlich anders aus. Und hier fügt Ihr dann die Beschränkung vor den eben kopierten Schlüssel:

command="/usr/bin/check_mk_agent" ssh-ed255...Und wenn Ihr keine vi-Freunde seid: Mit i wechselt Ihr in den Eingabemodus, mit ESC in den Befehlsmodus. Mit : leitet Ihr den Befehl ein, :w speichert die Datei, :q! beendet das Programm ohne zu speichern, :wq speichert und beendet. Aber vielleicht ist ja auch nano als Editor vorhanden.

4. Regel erstellen

Wechselt nun in die Check_MK-Web-Oberfläche und sucht unter Host & Service Parameters nach „Datasource Programs“. Erstellt die Regel und fügt in der Zeile Command to execute folgenden Befehl ein:

ssh -T -oStrictHostKeyChecking=no nas-nutzer@192.168.178.75Abspeichern, Änderungen übernehmen, aktualisieren – und schon sollte der Host samt Infos in Check_MK auftauchen:

Ist es nicht schön, die CPU-Leistung seiner NAS beobachten zu können. -

Check_MK-Serie: Eigene Check-Plugins einbauen

Über eigene Skripte könnt Ihr Check_MK mit so ziemlich jeder Information versorgen. Und die Netzwerküberwachung macht es Euch an dieser Stelle wirklich extrem einfach: Skripte müssen lediglich in einem Ordner abgelegt werden und Output in einem bestimmten Format liefern. Weiterlesen »

-

Check_MK-Serie: Kurze omd-Übersicht

Streng genommen hätte dieser Teil wohl der Anfang der Serie sein müssen – aber wir wollten ja möglichst schnell zu einem laufenden System, direkt zur Action quasi. Die Verwaltung wird aber spätestens interessant, wenn Ihr genug Arbeit in eine Instanz gesteckt habt, um sie klonen oder backuppen zu wollen. Das Wichtigste in Kürze:Weiterlesen »

-

Check_MK-Serie: Viele Hosts importieren

Hosts einzeln hinzuzufügen wird schnell lästig – Ihr könnt aber auch alle Hosts eines Netzwerks automatisch finden und hinzufügen lassen. Dieser Batch-Import funktioniert ganz einfach über eine IP-Range in nur zwei Schritten.Weiterlesen »